Книга: Руководство по DevOps

Оснащение сред инструментами слежения в компании Etsy (2010 г.)

Оснащение сред инструментами слежения в компании Etsy (2010 г.)

В 2010 г. Ник Галбрет работал директором по разработке в компании Etsy, в его обязанности входили контроль над информационной безопасностью, предотвращение незаконных операций и обеспечение защиты личных данных. Галбрет определил мошенничество так: «Неверная работа системы, разрешающая недопустимый или непроверяемый ввод данных в систему, который приводит к финансовым потерям, краже или потере данных, сбоям в работе системы, вандализму или атакам на другую систему».

Для обеспечения защиты данных Галбрет не стал создавать отдельную систему контроля фрод-мошенничеств или новый отдел информационной безопасности. Вместо этого он встроил эти задачи в весь поток ценности DevOps.

Галбрет создал телеметрию защиты данных, отображающуюся вместе со всеми другими показателями разработки и эксплуатации. Ее любой инженер Etsy мог видеть каждый день.

• Некорректное завершение программы в эксплуатации (например, ошибки сегментации, ошибки дампов памяти и так далее): «Особенно интересно было, почему некоторые процессы, запускаемые с одного из IP-адресов, снова и снова приводили к падению всей нашей среды эксплуатации. Такими же интересными были и эти “ошибки 500: внутренняя ошибка сервера”. Это были сигналы о том, что кто-то использовал уязвимое место, чтобы получить неавторизованный доступ к нашим системам, и эту дыру надо срочно заделать».

• Ошибки синтаксиса баз данных: «Мы всегда искали ошибки синтаксиса баз данных в нашем коде — это были или потенциальные лазейки для SQL-инъекций, или разворачивающиеся прямо на наших глазах атаки. По этой причине ошибки синтаксиса мы исправляли незамедлительно, потому что это один из основных путей взлома систем».

• Признаки SQL-инъекций: «Это был на удивление простой тест: мы просто поставили оповещение о любом вводе команды UNION ALL в полях ввода пользовательской информации, потому что это практически всегда говорит о попытке взлома с помощью внедрения SQL-кода. Мы также добавили специальный тест, чтобы подобный тип неконтролируемого пользовательского ввода не принимался нашей системой».

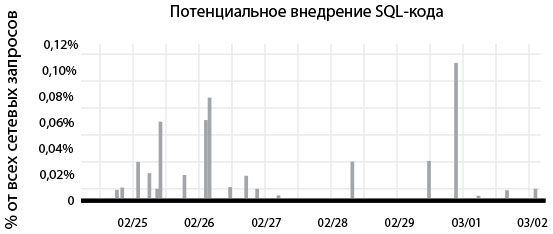

На рис. 45 показан пример графика, доступного каждому разработчику компании. На нем отображается число потенциальных атак с помощью SQL-инъекций в среде эксплуатации. Как отмечает Галбрет, «ничто так не помогает разработчикам понять враждебность среды эксплуатации, как возможность видеть атаки на их код в реальном времени».

Рис. 45. Разработчики Etsy могли видеть попытки SQL-инъекций в систему мониторинга Graphite (источник: “DevOpsSec: Appling DevOps Priciples to Security, DevOpsDays Austin 2012”, SlideShare.net, опубликовано Ником Галбретом, 12 апреля 2012 г., http://www.slideshare.net/nickgsuperstar/devopssec-apply-devops-principles-to-security)

Он также добавляет: «Одним из результатов введения этого графика стало то, что разработчики осознали: атаки происходят все время! И это было потрясающе, потому что их образ мышления изменился, они стали думать о безопасности кода в процессе его написания».

- Приглашайте инженеров службы безопасности на презентации промежуточных этапов создания продуктов

- Вовлекайте инженеров безопасности в поиск дефектов и приглашайте их на совещания по разбору ошибок и сбоев

- Встройте профилактические средства контроля безопасности в общие репозитории и сервисы

- Встройте меры безопасности в конвейер развертывания

- Обеспечьте безопасность приложений

- Практический пример

- Статическое тестирование безопасности в компании Twitter (2009 г.)

- Проконтролируйте безопасность системы поставок программного обеспечения

- Обеспечьте безопасность программной среды

- Практический пример

- Автоматизация проверок на соответствие требованиям с помощью Compliance Masonry, сделанное группой 18F для федерального правительства

- Дополните информационную безопасность телеметрией

- Создайте телеметрию защиты данных в приложениях

- Создайте телеметрию защиты данных в своих средах

- Практический пример

- Оснащение сред инструментами слежения в компании Etsy (2010 г.)

- Защитите конвейер развертывания

- Заключение

- Значимость: покупка как средство достижения цели

- Средства мониторинга

- CPC или CPM: показатель оптимизации № 11 – CPC как инновация компании Google

- Глава 24 Расширенные средства маршрутизации

- 2.2. Практическая разработка фирменного стиля компании 51

- 7.4 Технология виртуализации хранилища от компании Microsoft

- Документы по движению денежных средств

- Информатика: аппаратные средства персонального компьютера

- Часть I Средства восстановления данных

- Часть I Аппаратные средства персональных компьютеров

- 11.3. Методы и средства защиты информации в компьютерных системах

- Не могу войти в систему под учетной записью администратора, поскольку среди имен пользователей, отображаемых на экране п...