Книга: C# для профессионалов. Том II

Caspol.exe — утилита политики системы безопасности доступа к коду

Caspol.exe — утилита политики системы безопасности доступа к коду

К утилите командной строки политики системы безопасности доступа к коду мы часто прибегаем в этой главе. Она позволяет просматривать и управлять политикой безопасности. Чтобы получить список ее параметров, введите следующую команду:

caspol.exe

.NET содержит также подключаемый модуль (snap-in) для управляющей консоли Microsoft, обеспечивающий регулирование системы безопасности доступа к коду. Однако ограничимся утилитой командной строки, в этом случае будет легче следовать приведенным примерам и можно создавать сценарии для изменения политики системы безопасности, очень полезные применительно к большому числу машин.

Рассмотрим группы кода на машине с помощью утилиты caspol.exe. Вывод команды перечисляет иерархическую структуру групп кода, дающую описание каждой группы кода. Введите следующую команду:

caspol.exe -listdescription

Microsoft (R) .NET Framework CasPol 1.0.xxxx.xx

Copyright (c) Microsoft Corp 1999-2001. All rights reserved.

Security is ON

Execution checking is ON

Policy change prompt is ON

Level = Machine

Full Trust Assemblies:

1. All_Code: This code group grants no permissions and forms the root of the code group tree.

1.1. My_Computer_Zone: This code group grants full trust to all code originating on the local machine.

1.2. Local.Intranet_Zone: This code group grants the intranet permission set to code from the intranet zone. This permission set grants intranet code the right to use isolated storage, full UI access, some capability to do reflection and limited access to environment variables.

1.2.1. Intranet_Same_Site_Access: All intranet Code gets the right to connect back to the site of its origine.

1.2.2. Intranet_Same_Directory_Access: All intranet code gets the right to read from its install directory.

1.3. Internet_Zone: This code group grants code from the Internet zone the Internet permission set. This permission set grants Internet code the right the use isolated storage an a limited UI access.

1.3.1. Internet_Same_Site_Access: All Internet Code gets the right to connect back to the site of its origin.

1.4. Restricted_Zone: Code coming from a restricted zone does not receive any permissions.

1.5. Trusted_Zone: Code from a trusted zone is granted the Internet permission set. This permission set grants the right the use isolated storage and limited UI access.

1.5.1. Trusted_Same_Site_Access: All Trusted Code gets the right to connect back to the site of its origin.

1.6. Microsoft_Strong_Name: This code group grants code signed with the Microsoft strong name full trust.

1.7. Standards_Strong_Name: This code group grants code signed with the Standards strong name full trust.

Success

Подсистема безопасности .NET следит, чтобы коду из каждой группы разрешалось делать только определенные вещи. Например, код из зоны Интернета будет, по умолчанию, иметь значительно более строгие ограничения, чем код с локального диска. Коду с локального диска обычно предоставляется доступ к данным на локальном диске, но сборкам из Интернета по умолчанию это полномочие не предоставляется.

Используя утилиту caspol и ее эквивалент в панели управления Microsoft, можно определить, какой уровень доверия мы имеем для каждой группы доступа к коду, а для группы управляющего кода рассмотреть полномочия более детальным образом.

Давайте еще раз взглянем на группы доступа к коду, но в более обобщенном виде. Зарегистрируйтесь в системе как локальный администратор, откройте командную строку и введите команду:

caspol.exe -listgroups

Появится вывод:

Microsoft (R) .NET Framework CasPol 1.0.xxxx.x

Copyright (c) Microsoft Corp 1999-2001. All rights reserved.

Security is ON

Execution checking is ON

Policy change prompt is ON

Level = Machine

Code Groups:

1. All code: Nothing

1.1. Zone - My Computer: FullTrust

1.2. Zone - Intranet: FullTrust

1.2.1. All code: Same site Socket and Web.

1.2.2. All code: Same directory FileIO — Read, PathDiscovery

1.3. Zone — Internet: Internet

1.3.1. All code: Same site Socket and Web.

1.4. Zone — Untrusted: Nothing

1.5. Zone — Trusted: Internet

1.5.1. All code: Same site Socket and Web.

1.6. Strong Name -

00240000048000009400000006020000002400005253413100040000010001000

7D1FA57C4AED9F0A32E84AA0FAEFD0DE9E8FD6AEC8F7FB03766C834C999

21EB23BE79AD9D5DCC1DD9AD236132102900B723CF980957FC4E177

108FC607774F29E8320E92EA05ECE4E821C0A5EFE8F1645C4C0C93C1AB9

9285D622CAA652C1DFAD63D745D6F2DE5F17E5EAF0FC4963D261C8A124

36518206DC093344D5AD293:

FullTrust

1.7. StrongName - 00000000000000000400000000000000: FullTrust

Success

Можно заметить в начале вывода Security is ON. Позже в этой главе мы увидим, что это может быть выключено и снова включено.

Настройка ExecutionChecking задается включенной по умолчанию, это означает, что всем сборкам должно быть предоставлено разрешение выполнения, прежде чем они смогут выполниться. Если проверка выполнения выключена с помощью caspol(caspol.exe -execution on|off), то сборки, которые не имеют полномочий на выполнение, смогут реализоваться, хотя они способны вызвать исключения системы безопасности, если попытаются действовать вопреки политике безопасности в ходе этого выполнения.

Параметр Policy change prompt определяет, будет ли появляться предупреждающее сообщение "Are you sure" при попытке изменить политику безопасности.

Когда код разбит на группы, можно управлять системой безопасности на более детальном уровне и применять full trust (полное доверие) к значительно меньшей части кода. Отметим, что каждая группа имеет свою метку (такую, как "1.2"). Эти метки генерируются автоматически .NET и могут различаться на разных машинах. Обычно безопасность не контролируется для каждой сборки, она применяется на уровне группы кода.

Представляет интерес вопрос, как действует caspol.exe, когда машина имеет несколько установок .NET. При таких обстоятельствах выполняемая копия caspol.exe будет изменять политику безопасности только для связанной с ней установкой .NET. Чтобы сохранить простым управление политикой безопасности, вполне можно удалить предыдущие копии .NET при установке последующих версий.

Просмотр групп кода сборки

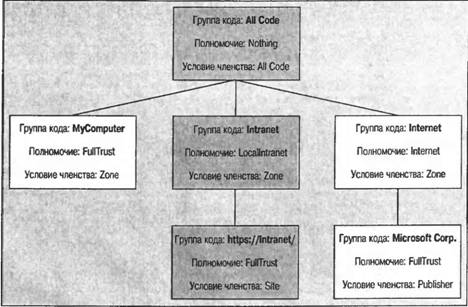

Сборки соответствуют группам кода в зависимости от условий членства. Если вернуться к примеру групп кода и загрузить сборку с web-сайта https://intranet/, она будет соответствовать группам кода таким образом:

Сборка является членом корневой группы кода (All Code); так как она приходит из локальной сети, то она является также членом группы кода Intranet, но вследствие того, что она была загружена со специального сайта https://intranet, то ей также предоставляется FullTrust, что соответствует выполнению без ограничений.

Легко увидеть группы кода, членом которых является сборка, используя команду:

caspol.exe -resolvegroup assembly.dll

Выполнение этой команды для сборки на локальном диске создает вывод:

Microsoft (R) .NET Framework CasPol 1.0.2728.0

Copyright (с) Microsoft Corp 1999-2001. All rights reserved.

Level = Enterprise

Code Groups:

1. All code: FullTrust

Level = Machine

Code Groups:

1. All code: Nothing

1.1. Zone — MyComputer: FullTrust

Level = User

Code Groups:

1. All code: FullTrust

Success

Можно заметить, что группы кода перечислены на трех уровнях — Enterprise, Machine и User (Предприятие, Машина и Пользователь). В данный момент сосредоточимся только на уровне Machine, два других более подробно рассмотрим позже. Если вы желаете знать об отношениях между тремя уровнями, то эффективные полномочия, предоставляемые сборке, являются пересечением полномочий из трех уровней. Например, если удалить полномочие FullTrust из зоны Internet политики на уровне Enterprise, то все полномочия отменяются для кода из зоны Internet и настройки двух других уровней становятся неподходящими.

Теперь используем эту команду для той же сборки, но через HTTP на удаленном сервере. Мы увидим, что сборка является членом различных групп, которые имеют более ограничительные права:

caspol.exe -resolvegroup http://server/assemply.dll

Microsoft (R) .NET Framework CasPol 1.0.2728.0

Copyright (с) Microsoft Corp 1999-2001. All rights reserved.

Level = Enterprise

Code Groups:

1. All code: FullTrust

Level = Machine

Code Groups:

1. All code: Nothing

1.1. Zone — Internet: Internet

1.1.1. All code: Same site Socket and Web.

Level = User

Code Groups:

1. All code: FullTrust

Success

Для сборки в этот раз можно видеть, что пересечение полномочий оставляет полномочия Internet и Same site Socket.

- Тестирование Web-сервиса XML с помощью WebDev.WebServer.exe

- Особенности системы защиты данных в InterBase

- Система безопасности InterBase

- Общие рекомендации по безопасности

- Конфигурация безопасности для базы данных

- 9.4. Права доступа к squid

- Установка системы на уже подготовленный жесткий диск

- 1.3. Системы счисления

- 7.4. Модель системы автоматизированного проектирования защиты информации

- 10.5. Транзакции и пути доступа меню

- 1. Системы управления базами данных

- Настройка доступа пользователей к рабочей книге