Книга: Размышления о думающих машинах. Тьюринг. Компьютерное исчисление

Процесс шифровки голоса

Процесс шифровки голоса

Процесс шифровки голоса состоит из нескольких этапов. Во-первых, необходимо собрать образцы звуков. Для получения образцов голоса нужно записать небольшие фрагменты в разное время, то есть определить частоту повторяемости образцов. В современных телефонных системах разговор передается на частотах ниже 4000 Гц, и это следует учитывать при настройке частоты образцов в телефонном разговоре. Во-вторых, полученный звук обрабатывается с помощью процесса нормализации.

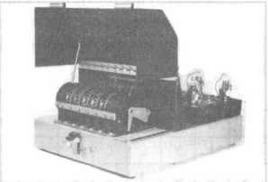

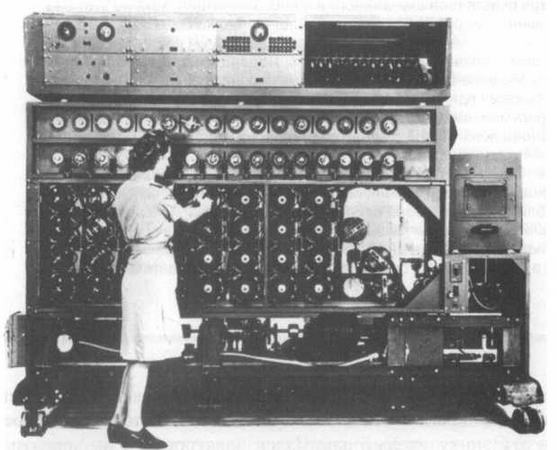

Машины системы шифрования голоса Delilah.

Этот процесс нужен для того, чтобы удостовериться, что разница полученных звуков связана с их частотой, а не с шумами или другими артефактами, вызванными, к примеру, самой телефонной связью.

Кроме того, люди в зависимости от артикуляции по-разному произносят гласные, а в ходе нормализации эти различия устраняются. Затем нормализованный голос, наконец, шифруется. В процессе, разработанном Тьюрингом, фрагменты голоса нормализовались по шкале от 0 до 1. После нормализации фрагменты трансформировались с помощью арифметического оператора, модуля (мод). Этот оператор дает разницу от деления на целые числа: например, 5 мод 2 равно 1. В конце концов трансформированная таким образом волна голоса реконструировалась в обратной последовательности. Несмотря на высокий уровень разработки, эта система не нашла применения. Также интересно, что участие Тьюринга в обоих проектах осталось на втором плане, невзирая на его успехи во многих других исследовательских начинаниях.

Зашифрованное радиосообщение после перехвата превращалось во входные данные, Тьюринг принимал решение, каким должно быть соединение между группами по три ротора, по которым проходило сообщение до расшифровки, или выходных данных.

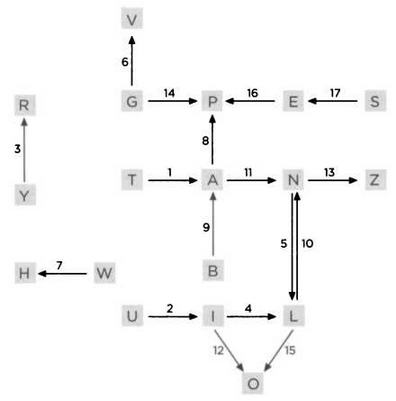

В Соединенных Штатах для армии также были созданы машины, выполнявшие сходные задачи, однако их конструкция была другой. Сами американцы считают, что их машины были более быстрыми, а crib-последовательности — более короткими по сравнению с английскими. Стандартная английская машина была эквивалентна 36 «Энигмам» и могла расшифровывать два или три сообщения одновременно. Для расшифровки она требовала выбора меню, где использовалось то, что англичане называли crib. Под этим понимался пример незашифрованного текста или сообщения, для которого имелось зашифрованное соответствие, например фрагмент перехваченного зашифрованного и расшифрованного текста. Для превращения crib в действенный инструмент нужно было хорошо знать немецкий военный жаргон, а также процедуру отправки сообщений. Очень важной стала информация о том, что «Энигма» никогда не шифровала букву, например А, самой собой. После выбора crib оператор Bombe разрабатывал меню, как показано в таблице ниже. Представим, что crib TURINGHABLAINGLES (ТЬЮРИНГГОВОРИТПОАНГЛИЙСКИ), а зашифрованный текст выглядит так (строка ЗТ): AIYLLVWPANNOZPOPE. Для того чтобы пример был более репрезентативным, мы использовали для шифровки текста модель «Энигмы» (http://www. bletchlypark.org.uk). На основании этих двух сообщений разработаем таблицу, в которой каждой букве зашифрованного текста будет соответствовать буква в оригинальном сообщении, или crib.

| CRIB | т | и | R | 1 | N | G | Н | А | В | L | А | 1 | N | G | L | Е | S |

| ЗТ | А | 1 | Y | L | L | V | W | Р | А | N | N | O | Z | Р | O | Р | Е |

| П | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| ВБ | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X |

| СБ | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X |

| НБ | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X | X |

Также запишем в таблице положение каждой буквы сообщения (обозначим эту строку П). Далее представлена диаграмма, на которой показаны связи между буквами и тем, в каком положении они находятся.

С помощью такой структуры оператор мог разработать меню для настройки конфигурации Bombe, а также начальные положения барабанов в верхней (ВБ), средней (СБ) и нижней части (НБ). После настройки конфигурации машина выполняла свою работу, останавливаясь каждый раз, когда обнаруживалось возможное решение, то есть расшифрованное сообщение. На схеме выше видны циклы, например ILO. Интересно, что Тьюринг заметил: чем больше циклов, тем меньше количество остановок и тем меньше неправильно расшифрованных сообщений. Общий внешний вид Bombe был достаточно привлекательным, барабаны были окрашены в разные цвета, представлявшие ротор «Энигмы», эмуляцией которого они являлись. Каждый барабан мог находиться в одном из 26 возможных положений, таким образом общее количество конфигураций было: 26x26x26 = 17576. Каждый раз, когда Bombe находила возможное решение, она останавливалась. Как правило, происходило это несколько раз, и машина выдавала

в качестве результата неправильно расшифрованные сообщения до тех пор, пока не удавалось получить правильный текст. Фундаментальным шагом криптоанализа стала задача проверки правильности решения, предложенного машиной для расшифровки. Для этого расшифрованное сообщение заново шифровалось с помощью ТуреХ, британского эмулятора «Энигмы», и полученный результат тщательно изучался.

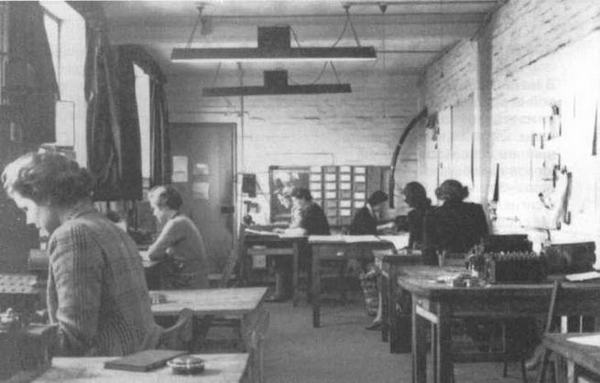

Первая модель Bombe была построена 18 марта 1940 года. В конце Второй мировой войны у британцев в Блетчли-парке было 211 Bombe, обслуживанием и эксплуатацией которых занималось около двух тысяч человек. Благодаря безоговорочному успеху, достигнутому с помощью этих машин, зажглась звезда Алана Тьюринга. Его работа как криптографа, а также весь комплекс Блетчли-парка сыграли значительную роль в военных событиях. Благодаря вкладу ученого стали известны даты авианалетов на Англию, маршруты немецких субмарин и кораблей; также Тьюринг сыграл важную роль в победе в Африке над корпусом маршала Роммеля и способствовал развертыванию операций союзников на западе Европы.

Несомненно, разработка Bombe стала одной из самых значительных работ Тьюринга как криптографа в ходе войны, но не единственной. Также ему принадлежат статистические процедуры для более эффективного использования Bombe, ставшие чрезвычайно актуальными при расшифровке немецких сообщений, кодированных «Энигмой». Эта техника получила название Banburismus. Кроме того, Тьюринг ввел новую процедуру, Turingery (шутливо Тьюрингизмус, или метод Тьюринга), которая облегчала расшифровку сообщений, кодированных другой адской машиной, Lorenz SZ 40/42. К концу войны Тьюринг, уже работая в Правительственном центре коммуникаций Ее Величества, создал переносную систему для шифрования телефонных сообщений, названную Delilah.

После окончания войны британский премьер-министр Уинстон Черчилль отдал приказ об уничтожении всех машин Bombe и соответствующих документов. На этом этапе жизни Тьюринг был связующим звеном между США и Соединенным Королевством. Именно тогда он начал думать о возможности создания разумной машины, что позже привело его к передовым находкам в области искусственного интеллекта. Также в эту эпоху ученый занимался электроникой и, вероятно, именно в Блетчли-парке осознал ее важность для будущего развития компьютеров.

В 1945 году, после окончания войны, Алан Тьюринг был награжден орденом Британской империи. Его гениальность признали, а также оценили его заслуги и вклад в качестве криптографа в победу.

Один из домиков Блетчли-парка, в котором персонал занимается расшифровкой кода «Энигмы».

Машина Bomba, разработанная Аланом Тьюрингом и построенная в Блетчли-парке Гарольдом Кином.

- Тьюринг как криптограф

- БИТВА ЗА АТЛАНТИКУ

- ДЬЯВОЛЬСКАЯ МАШИНА. КАК РАБОТАЛА «ЭНИГМА»

- «БОМБЫ» ПРОТИВ «ЭНИГМЫ»

- ТЬЮРИНГ В БЛЕТЧЛИ-ПАРКЕ

- ПРОЕКТ SIGSALY

- Процесс шифровки голоса

- ЛОРЕНЦ — ЕЩЕ ОДНА АДСКАЯ МАШИНА

- COLOSSUS: РОЖДЕНИЕ КОМПЬЮТЕРА

- ПОСЛЕДОВАТЕЛЬНОСТИ СЛУЧАЙНЫХ ЧИСЕЛ

- ЭЛЕКТРОННЫЕ ЛАМПЫ И ЛОГИЧЕСКИЕ ВЕНТИЛИ

- Нули и единицы

- Сущность процесса миграции

- Особый процесс, или обратная миграция

- Глава 7 Чего нужно опасаться при моделировании бизнес-процессов. Проектные риски моделирования бизнеспроцессов

- Почему так важен справедливый процесс?

- V Совершенствование процесса

- Использование сервера Yaffil внутри процесса

- Эффективное взаимодействие процессов архитектуры Classic Server

- Распараллеливание на несколько процессоров

- 1.2. Понятие информации. Общая характеристика процессов сбора, передачи, обработки и накопления информации

- Продажи в процессе

- 4. Стадии бизнес-процесса взаимодействия с клиентами

- Использование отдельных процессоров XSLT