Книга: Безопасность и анонимность работы в Интернете. Как защитить компьютер от любых посягательств извне

Компьютерный шпионаж

Основное отличие шпионских модулей Spyware от компьютерных вирусов заключается в том, что они, как правило, не наносят вреда программному обеспечению и данным, хранящимся в компьютере (если не считать того, что на них отвлекается определенное количество ресурсов оперативной памяти и места на жестком диске). Задача шпионских модулей заключается в том, чтобы собирать некоторую информацию о пользователе (адреса электронной почты, содержимое жесткого диска, список посещаемых страниц в Интернете, информация личного характера и т. д.) и отправлять ее по определенному адресу. При этом пользователь даже не подозревает, что за ним ведется своего рода тайное наблюдение. Полученная таким способом информация может использоваться в самых разнообразных целях, которые могут быть как относительно безобидными (анализ посещаемости тех либо иных сайтов), так и весьма опасными (например, если полученная информация будет использована в противозаконных целях либо в ущерб пользователю).

Каким образом же шпионские модули проникают в компьютер? В большинстве случаев это происходит в процессе инсталляции нужных и полезных приложений, которые пользователь устанавливает самостоятельно. Есть, например, бесплатные программы, которые можно использовать только вместе с встроенной программой-шпионом; если же шпион будет удален, то и основную программу использовать будет невозможно. Кроме этого, нужно соблюдать внимание при установке программ: некоторые шпионы проникают в компьютер, например, после того, как пользователь, не задумываясь, утвердительно ответил на какой-либо запрос, который появился на экране в процессе инсталляции. Некоторые разработчики вставляют в дистрибутив своих продуктов собственную программу-шпиона, а некоторые обращаются за помощью к фирмам, которые создают и поставляют программы-шпионы разработчикам программного обеспечения. Кроме этого, программы-шпионы могут проникать в компьютер из Интернета (от подобных проникновений и защищает брандмауэр).

Классификация шпионского ПО

В настоящее время существует несколько видов шпионского ПО. Например, у многих злоумышленников пользуются популярностью так называемые кейлоггеры – клавиатурные шпионы. Их характерной особенностью является то, что они могут иметь как программное, так и аппаратное исполнение. Главная задача клавиатурного шпиона – собирать и высылать своему заказчику информацию обо всех нажатиях клавиш на компьютере, за которым ведется слежка. Это один из самых опасных видов шпионских модулей, поскольку он способен похищать секретную информацию, вводимую пользователем с клавиатуры: логины и пароли, пин-коды кредитных карт, конфиденциальную переписку, и т. д. Часто кейлоггеры используются для похищения программных кодов создаваемого программного обеспечения.

Если клавиатурный шпион имеет аппаратное исполнение, то обнаружить его несложно. Просто следите за своим компьютером, если в помещение, где он находится, имеют доступ другие лица (это особенно актуально по отношению к офисным компьютерам). Следите за тем, чтобы между клавиатурой и системным блоком не появилось какое-то устройство (обычно аппаратный кейлоггер имеет небольшие размеры, меньше спичечного коробка), а при обнаружении непонятных устройств немедленно обратитесь к системному администратору.

Если же кейлоггер представляет собой программу, то для его обнаружения и нейтрализации используйте специальное программное обеспечение категории AntiSpyware.

Еще один известный вид шпионского ПО – сканер жесткого диска. Этот шпион тщательно изучает все содержимое жесткого диска вашего компьютера (какие программы установлены, какие файлы и папки хранятся, и др.) и отсылает собранные сведения своему хозяину.

Информацию о том, чем вы занимаетесь на компьютере, может собирать экранный шпион. Сущность его состоит в том, что он периодически через определенные промежутки времени (которые заданы злоумышленником) делает снимки экрана (на компьютерном сленге – скриншоты), и отсылает их хозяину. Кстати, этот вид шпионов иногда используется в офисах: с его помощью начальство узнает, чем занимаются подчиненные во время работы.

Также немалой популярностью у злоумышленников пользуются так называемые «прокси-шпионы». После того как такой spyware проникает в компьютер, то этот компьютер будет выполнять роль прокси-сервера (о том, что представляет собой прокси-сервер, мы говорили ранее). На практике это означает, что злоумышленник при работе в Интернете сможет прикрываться вашим именем, и если его действия будут носить деструктивный или противозаконный характер – отвечать придется именно вам. Самый типичный пример – когда с зараженного компьютера рассылается спам, что может привести к появлению проблем со своим провайдером.

Еще один популярный у злоумышленников вид spyware – это почтовые шпионы. Их главная задача – сбор сведений об адресах электронной почты, хранящихся в данном компьютере, и отсылка этой информации хозяину. Сведения собираются обычно в почтовых программах и адресных книгах, а также органайзерах. Такая информация имеет высокую ценность для тех, кто занимается рассылкой спама. Кроме этого, почтовые шпионы могут вести откровенно деструктивную деятельность: менять содержимое писем, вставлять в них рекламные блоки, и т. д.

Кейлоггер, или клавиатурный шпион

Несмотря на то, что выше мы уже упоминали о клавиатурных шпионах, на них имеет смысл остановиться подробнее. В первую очередь это обусловлено тем, что клавиатурные шпионы являются одними из самых коварных из всего многообразия шпионских модулей и программ.

В общем случае клавиатурному шпиону можно дать следующее определение:

Клавиатурный шпион – это программа либо устройство, с помощью которого осуществляется постоянное наблюдение за всеми нажатиями клавиш на клавиатуре (а во многих случаях – и за всеми щелчками мыши) с целью получения информации обо всех набираемых пользователем текстах. Зачем это нужно? Ответ на данный вопрос у каждого злоумышленника свой: одному нужно перехватывать чужие почтовые сообщения, другому – получить номера кредитных карт, третьему – взломать пароли, четвертому – украсть у разработчика исходные тексты еще не вышедшей программы, а пятому – все вместе взятое, и еще что-нибудь.

Характерной особенностью клавиатурных шпионов является то, что они могут выступать не только в виде внедренного в компьютер вредоносного программного обеспечения, но и в виде отдельных устройств. Такие устройства обычно устанавливаются между клавиатурой и системным блоком и, поскольку имеют весьма небольшие размеры, могут долго оставаться незамеченными. Однако чтобы установить такое устройство, необходим доступ к компьютеру в отсутствие пользователя. Поэтому на домашних компьютерах такой вид клавиатурных шпионов встречаются редко, чаще – на офисных и рабочих компьютерах, а также на компьютерах «общественного пользования»: в студенческих аудиториях, на почте, в интернет-клубах и др. Чтобы своевременно обнаружить такой «сюрприз», рекомендуется почаще обращать внимание на то, не появилось ли новое устройство между клавиатурой и системным блоком.

Достаточно широко распространены в настоящее время так называемые перехватывающие клавиатурные шпионы. Такие шпионы в большинстве случаев представляют собой программу, состоящую из исполняемого файла с расширением *.ехе, и dll-библиотеки, с помощью которой осуществляется управление процессами записи информации. Перехватывающий клавиатурный шпион без проблем запоминает практически любой набранный текст: документы, письма, исходные коды программ (данная возможность нередко используется для кражи исходников еще не вышедших программ), номера кредитных карт, пароли (в том числе и самозаполняющиеся) и т. д.

Клавиатурный шпион (имеется в виду программа, а не устройство) может проникнуть в компьютер разными способами: например, как и любой другой шпионский модуль – в составе какой-либо устанавливаемой на компьютер бесплатной программы (как правило – от неизвестного либо сомнительного разработчика), либо через программу обмена сообщениями, и т. д. В последнее время нередки случаи, когда для «получения» в свой компьютер клавиатурного шпиона достаточно было просто зайти на определенный сайт.

Стопроцентной защиты от клавиатурных шпионов, как и от других вредоносных программ, в настоящее время не существует – ведь известно, что на каждое противоядие можно найти новый яд. Однако при соблюдении мер предосторожности можно свести к минимуму их вероятность их появления на компьютере.

Что касается аппаратных клавиатурных шпионов, то для защиты от них рекомендуется по возможности минимизировать доступ к компьютеру посторонних лиц – это в первую очередь относится к компьютерам, которые установлены на рабочих местах (разумеется, не нужно впадать при этом в крайности – например, системного администратора отгонять от компьютера не стоит). Ну и, конечно, периодически нужно проверять, не появилось ли между клавиатурой и системным блоком какое-нибудь неизвестное устройство. Иногда это касается и домашних компьютеров – вспомните, кто имеет доступ к вашему компьютеру? Одно дело – если только вы, и другое – если, например, к вашему сыну-студенту периодически приходят «продвинутые» в компьютерном отношении друзья и возятся около компьютера. В последнем случае вполне возможно, что вам потехи ради (или с более серьезными намерениями) вставят какого-нибудь «жучка».

Что же делать, если предполагается, что в компьютер уже проник клавиатурный шпион? Конечно, в первую очередь необходимо просканировать компьютер специально предназначенной программой. Для поиска и уничтожения клавиатурных шпионов можно использовать некоторые программы из числа тех, что предназначены для борьбы и с другими Spyware; кроме этого, есть программы, специализирующиеся именно на клавиатурных шпионах (одна из таких программ рассматривается чуть ниже). Однако бывают ситуации, когда выполнение немедленного сканирования невозможно, и в то же время необходимо срочно выполнить какие-либо действия с конфиденциальными данными. Как же поступить в таком случае?

При возникновении подобных ситуаций рекомендуется использовать так называемую виртуальную клавиатуру. Виртуальная клавиатура – это программа, интерфейс которой представляет собой изображение клавиатуры, а ввод нужных символов осуществляется с помощью мыши. Поскольку принцип действия большинства клавиатурных шпионов заключается в перехвате вводимых с клавиатуры символов, то использование виртуальной клавиатуры достаточно эффективно.

Однако необходимо учитывать, что некоторые клавиатурные шпионы снимают копии экрана еще и после каждого щелчка мыши. Для защиты от таких шпионов предусмотрены виртуальные клавиатуры, в которых для ввода символа достаточно просто подвести указатель мыши к соответствующей позиции. Благодаря этому можно ввести информацию без единого щелчка мышью.

При частой или регулярной работе с конфиденциальными данными рекомендуется постоянно использовать виртуальную клавиатуру – ведь никогда нельзя полностью быть уверенным в том, что в компьютер не проник клавиатурный шпион.

Для борьбы с клавиатурными шпионами можно использовать программы, предназначенные для борьбы и с другими Spyware (описание некоторых из них приведено выше), а также специализированные программы, которые называются анти-кейлоггеры. Одной из таких программ является Anti-keylogger, которую разработали российские специалисты.

Характерной особенностью программы Anti-keylogger является то, что для ее работы не предусмотрено использование сигнатурных баз. Это позволяет ей выявлять и блокировать любые виды клавиатурных шпионов, как известные большинству аналогичных программ, так и нет.

Программа обладает простым и дружественным пользовательским интерфейсом. В разделе Опции предусмотрена возможность настройки параметров работы программы. Кроме этого, в разделе Лист исключений реализована возможность ведения списка исключений; в этот список можно включать программы, которые не должны распознаваться как клавиатурные шпионы.

Помимо программы Anti-keylogger, в Интернете можно найти еще множество программ (как платных, так и бесплатных), специально предназначенных для борьбы с клавиатурными шпионами.

Как самостоятельно поймать и нейтрализовать компьютерного шпиона?

Отличительной чертой Spyware является то, что их трудно распознать с помощью штатных антивирусных программ. Поэтому для борьбы с ними рекомендуется использовать специальные утилиты, которые во множестве представлены в Интернете. Однако при этом обязательно нужно учитывать следующее: многие шпионские программы искусно маскируются именно под утилиты для борьбы с ними. Иначе говоря, установив на свой компьютер утилиту для борьбы с Spyware, можно вместо нее заполучить сам шпионский модуль. Поэтому – для распознавания и устранения Spyware рекомендуется либо использовать средства известных разработчиков, либо воспользоваться рекомендациями других пользователей, уже столкнувшихся с подобной проблемой ранее.

Но в некоторых случаях наличие в компьютере шпионского ПО можно обнаружить по характерным признакам, которые перечислены ниже.

? Сразу после запуска Интернет-обозревателя начинает загружаться посторонняя и незнакомая веб-страница (вместо той, которая определена в качестве домашней).

? Заметно возрастает исходящий трафик.

? Windows работает нестабильно, часто «падает» и «зависает».

? При выходе в Интернет через телефонную линию заметно и необъяснимо увеличиваются суммы в счетах за телефонную связь (скорее всего, причиной этого стало наличие в компьютере шпионского модуля автоматического дозвона).

? В Интернет-обозревателе непонятно откуда появились новые элементы управления (панель инструментов, команда в контекстном меню, кнопка, и др.);

? В списке Избранного появились незнакомые элементы, причем удалить их никак не получается.

? В Диспетчере задач на вкладке Процессы видно, что какой-то новый процесс практически полностью задействовал ресурсы компьютера.

? На экране время от времени отображаются непонятно откуда взявшиеся рекламные окна, причем даже тогда, когда компьютер отключен от Интернета.

? На Рабочем столе появились новые ярлыки или значки, при щелчке мышью на которых выполняется автоматический переход на незнакомую веб-страницу.

Если вы подозреваете, что в компьютер проник Spyware – проверьте папку Program Files, каталог автозагрузки, а также содержимое раздела Программы и компоненты в Панели управления. Некоторые Spyware автоматически помещают свой значок в правую часть панели задач (рядом с часами), и по этому признаку их можно обнаружить. Также рекомендуется проанализировать подменю Пуск ? Все программы – некоторые Spyware могут «наследить» здесь. В Интернет-обозревателе проверьте, какая страница выбрана в качестве домашней, а также содержимое папки Избранное.

Автоматическое обновление Windows как средство защиты компьютера от шпионов и вирусов

Любой программный продукт постоянно дорабатывается и совершенствуется (если, конечно, он не снят с обслуживания и поддержки ввиду появления новых версий или по иным причинам). Это касается и операционной системы Windows 7: разработчики постоянно выпускают обновления (патчи), которые в большинстве своем предназначены для решения следующих задач:

? доработка и улучшение функциональности операционной системы;

? устранение имеющихся ошибок;

? повышение надежности операционной системы;

? повышение уровня безопасности системы от внешних угроз.

Помимо перечисленных, с помощью обновлений можно решать и другие задачи, в зависимости от специфики ситуации. Отметим, что главная задача большинства обновлений – это повышение уровня защиты компьютера от внешних угроз, и прежде всего именно с этой точки зрения важно своевременно скачивать и устанавливать обновления.

В операционных системах семейства Windows реализована возможность автоматического получения и установки всех обновлений, выпускаемых разработчиком (компанией Microsoft). В этом случае при наличии доступа к Интернету система будет автоматически искать и устанавливать все необходимые патчи, не требуя никакого участия пользователя. Однако при желании пользователь может либо отключить эту возможность, либо взять ее под свой контроль – в этом случае система будет выдавать ему запросы на подтверждение скачивания и инсталляции обновлений.

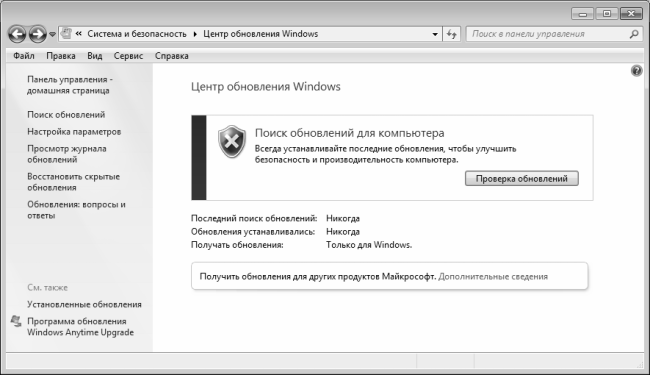

Чтобы перейти в режим работы с обновлениями, нужно в Панели управления открыть категорию Система и безопасность, и выбрать в ней раздел Центр обновления Windows. Содержимое этого раздела показано на рис. 2.1.

Рис. 2.1. Центр обновления Windows

В данном окне с помощью кнопки Проверка обновлений вы можете в любой момент проверить наличие свежих обновлений, после чего скачать их и установить на компьютер. Помните, что для этого необходимо наличие действующего подключения к Интернету. Также для выполнения этой операции можно воспользоваться ссылкой Поиск обновлений, которая находится в левой части данного окна.

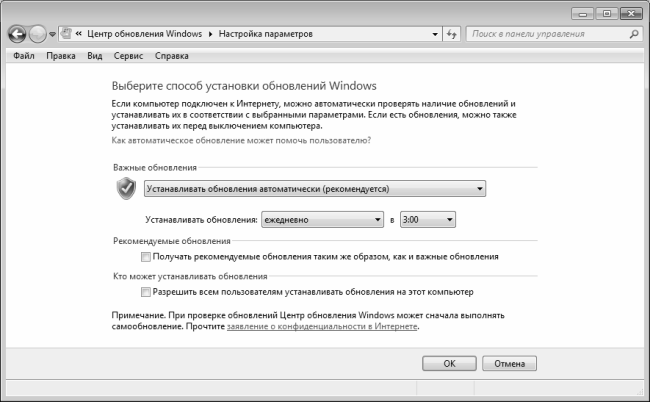

Вы можете самостоятельно настроить параметры обновления операционной системы. Для перехода в соответствующий режим щелкните на ссылке Настройка параметров, которая также расположена в левой части окна. При этом на экране откроется окно, изображенное на рис. 2.2.

Рис. 2.2. Настройка параметров обновления Windows 7

В данном окне из раскрывающегося списка выбирается подходящий режим обновления операционной системы.

? Устанавливать обновления автоматически (рекомендуется) – в данном случае все обновления будут скачиваться и устанавливаться на компьютер в автоматическом режиме, без участия пользователя. Система будет осуществлять автоматический выход в Интернет, и, при обнаружении свежих обновлений, будет их скачивать и устанавливать на компьютер в соответствии с установленным расписанием (о том, как составлять расписание, мы расскажем чуть ниже). Именно этот вариант автоматического обновления рекомендуется к применению большинству пользователей.

? Загружать обновления, но решение об установке принимается мной – данный вариант обновления системы отличается от предыдущего тем, что система автоматически в соответствии с установленным расписанием будет выходить в Интернет и скачивать требуемые обновления, но устанавливать их не будет. Решение об установке (или – об отказе от установки) обновлений будет принимать пользователь при появлении на экране соответствующего запроса.

? Искать обновления, но решение о загрузке и установке принимается мной – данный вариант обновления системы отличается от предыдущего тем, что система автоматически в соответствии с установленным расписанием будет выходить в Интернет и искать свежие обновления, но загружать их в компьютер и устанавливать их не будет. Решение о загрузке и установке найденных обновлений будет принимать пользователь при появлении на экране соответствующего запроса.

? Не проверять наличие обновлений (не рекомендуется) – при выборе данного значения автоматический поиск обновлений выполняться не будет. Это чревато тем, что возможные ошибки в системе не будут своевременно устранены, а уровень безопасности останется прежним и не улучшится. Отметим, что в системе безопасности Windows всегда были и будут прорехи (в первую очередь «благодаря» деятельности хакеров и прочих злоумышленников), которые устраняются именно в результате установки соответствующих обновлений (их иногда называют «заплатками»). Если не установить такое обновление – система останется уязвимой для внешних угроз. В первую очередь именно по этой причине разработчики не рекомендуют отключать режим автоматического обновления системы.

Если выбран режим обновления Устанавливать обновления автоматически (рекомендуется), то ниже открываются для редактирования параметры настройки расписания, в соответствии с которым система будет автоматически устанавливать скачанные обновления. Устанавливать обновления можно как ежедневно, так и еженедельно – по указанным дням недели. Что касается времени обновления, то из раскрывающегося списка вы можете выбрать любое время суток. Можно оставить компьютер включенным на ночь, и задать время установки обновлений, например, в 3 часа ночи. Дело в том, что установка обновлений может потребовать дополнительных системных ресурсов, и если это будет выполняться параллельно с работой пользователя на компьютере, возможны проблемы с быстродействием. Если же компьютер свободен, то процесс установки обновлений пройдет быстрее.

Обновления системы могут иметь статус важных, а могут – статус рекомендуемых. Например, обновления, касающиеся безопасности работы системы или устранения ошибок, всегда считаются важными, а касающиеся доработки функциональности могут быть рекомендуемыми. Если вы хотите, чтобы рекомендованные обновления загружались и устанавливались в таком же порядке, как и важные – установите флажок Получать рекомендуемые обновления таким же образом, как и важные обновления.

Если к компьютеру имеют доступ несколько разных пользователей, то имеет смысл разрешить каждому из них устанавливать обновления. Поскольку этот процесс почти всегда автоматизирован (а при выборе рекомендуемого режима обновления он автоматизирован полностью), специфических знаний или наличия каких-то особенных прав доступа для этого не требуется. Чтобы разрешить всем пользователям устанавливать обновления системы, включите параметр Разрешить всем пользователям устанавливать обновления на этот компьютер.

Выполненные настройки автоматического обновления вступают в силу после нажатия в данном окне кнопки ОК. Кнопка Отмена предназначена для выхода из режима настройки без сохранения изменений.

Стоит отметить, что существуют так называемые скрытые обновления. О них система вас не уведомляет, а также не выполняет их автоматическую установку, даже если это предусмотрено настройками. Для повышения степени надежности защиты компьютера, а также улучшения его производительности рекомендуется восстановить все важные и рекомендуемые скрытые обновления. Для перехода в соответствующий режим щелкните на ссылке Восстановить скрытые объявления, которая расположена в левой части окна Центра обновления Windows (см. рис. 2.1). Затем в открывшемся окне нужно путем установки соответствующих флажков выбрать требуемые обновления, и нажать кнопку Восстановить.

Стоит отметить, что некоторые из восстанавливаемых обновлений могут отсутствовать в списке обновлений, предлагаемых системой. Как правило, это случается тогда, когда система находит более новое обновление, устраняющее ту же неполадку, что и обновление, которое пользователь намеревался восстановить.

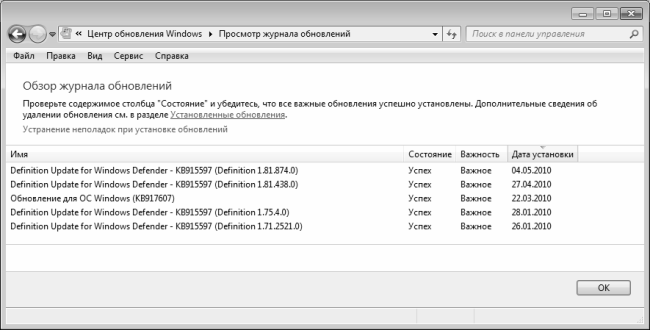

В операционной системе Windows 7 реализована возможность автоматического ведения журнала обновлений. В нем фиксируется информация о каждом обновлении, и фактически данный документ представляет собой подробный протокол обновлений. Вы можете в любой момент просмотреть его содержимое – для этого щелкните на ссылке Просмотр журнала обновлений, которая расположена в левой части окна Центра обновления Windows (см. рис. 2.1). В результате на экране отобразится окно, которое показано на рис. 2.3.

Рис. 2.3. Журнал обновлений

В данном окне представлен список всех выполненных обновлений, начиная с момента установки системы. Для каждой позиции списка в соответствующих колонках последовательно отображается имя обновления, его текущее состояние (если в данной колонке отображается значение Успех, значит обновление успешно установлено), степень важности (например, Важное или Рекомендуемое), а также дата установки.

Чтобы просмотреть более подробную информацию об обновлении, щелкните на соответствующей позиции списка правой кнопкой мыши и в открывшемся контекстном меню выберите команду Подробности. В результате на экране отобразится окно, в котором, помимо прочего, будет содержаться ссылка на страницу в Интернете, где можно просмотреть дополнительные сведения о данном обновлении.

Однако бывают ситуации, когда в силу тех или иных причин установить обновление не удается. Подобные сбои в большинстве случаев носят временный характер и могут быть вызваны перегрузками веб-сайтов и подключений к Интернету, а также иными факторами. Обычно для устранения таких проблем нужно повторно запустить обновление (если у вас включен режим автоматического обновления, то все равно в данном случае нужно будет сделать это вручную).

Для этого нажмите кнопку Проверка обновлений или щелкните мышью на ссылке Поиск обновлений (см. рис. 2.1). Возможно, некоторое время придется подождать – пока операционная система будет осуществлять поиск новых обновлений. Если таковые будут обнаружены – установите их, утвердительно ответив на соответствующий запрос системы.

ПРИМЕЧАНИЕ

Помните, что в некоторых случаях завершение установки происходит только после перезагрузки компьютера. Перед перезагрузкой закройте все работающие приложения и сохраните текущие данные, поскольку в процессе перезагрузки и завершения установки обновлений возможна потеря несохраненных данных.

Иногда не удается установить обновления по весьма банальной причине – недостатку свободного дискового пространства. В этом случае придется высвободить требуемое количество места путем удаления какой-то ненужной информации, в частности – временных файлов Интернета, содержимого Корзины, прочих ненужных и устаревших данных, а также путем деинсталляции неиспользуемых программных продуктов. Отметим, что в системе Windows 7 предусмотрен штатный механизм очистки жесткого диска. После того как вы освободили место на диске, повторно выполните установку обновлений.

Иногда в процессе скачивания и установки обновлений происходит неожиданный разрыв связи с Интернетом. В этом ничего страшного нет – просто нужно будет при возобновлении связи выполнить повторную проверку наличия обновлений.

Еще одна распространенная проблема – когда компьютер во время установки обновления автоматически выключается в соответствии с установленным для него расписанием. В данной ситуации система начнет автоматическую проверку обновлений сразу после загрузки. Вы можете инсталлировать обновления немедленно или временно отложить их установку. Если компьютер будет включен во время очередного обновления, выполняемого в соответствии с заданным расписанием, то обновления будут установлены автоматически. Если свежие обновления полностью готовы к инсталляции, вы можете установить их непосредственно перед выключением компьютера.

Бывают случаи, когда после установки очередного обновления возникают проблемы с работой тех или иных устройств (это может происходить также после обновления драйвера). Причины этому могут быть разными. Если данное устройство было приобретено вместе с компьютером, сначала следует проверить наличие драйвера у производителя компьютера. Дело в том, что многие производители используют в выпускаемых компьютерах устройства сторонних производителей (в частности, это касается видеоадаптеров и звуковых плат). Иногда производитель дорабатывает и обновляет драйверы для использования с данным компьютером, в то время как сторонний разработчик оставляет прежнюю версию драйвера без изменений. При инсталляции стандартной версии драйвера, даже в том случае, когда она выпущена производителем устройства, могут появляться проблемы.

Еще одна распространенная причина – когда данная версия драйвера несовместима с используемым устройством или компьютером. Нередко изготовители дорабатывают и совершенствуют устройства, не меняя их названия. Бывают ситуации, когда самая свежая версия драйвера инсталлируется без видимых проблем, но впоследствии работает некорректно (или вообще не работает).

Защитник Windows 7

В состав операционной системы Windows 7 включена программа категории AntiSpyWare, которая называется Защитник Windows.

Функциональные возможности Защитника Windows предусматривают два способа борьбы со шпионским программным обеспечением.

? Защита в режиме реального времени. В данном случае Защитник Windows уведомляет пользователя о том, что на компьютер пытается установиться шпионская программа, либо она уже есть и намерена запуститься на исполнение. Аналогичное информационное сообщение появится на экране в случае, когда какой-либо приложение попытается отредактировать важные параметры операционной системы.

? Сканирование компьютера в автоматическом режиме.В данном случае Защитник Windows обеспечивает поиск шпионских модулей, которые могли проникнуть в компьютер, планирование регулярных проверок, а также автоматическое удаления шпионского программного обеспечения, найденного в процессе сканирования.

Помните, что эффективность использования Защитника Windows самым непосредственным образом зависит от наличия последних версий определений. В данном случае определения – это, попросту говоря, сигнатурные базы, содержащие постоянно пополняющиеся сведения о потенциально опасных программах. Здесь можно провести аналогию с антивирусными базами, используемыми антивирусными программами. С помощью сигнатурных баз Защитник Windows своевременно распознает опасность и выдает пользователю соответствующее информационное сообщение. Обновление определений происходит автоматически в процессе получения и установки обновлений операционной системы (об этом шла речь в предыдущем разделе). Также вы можете настроить Защитник Windows на поиск обновленных определений в Интернете непосредственно перед началом проверки (о том, как настраивать программу, мы расскажем чуть ниже), либо вручную запускать проверку наличия обновлений тогда, когда посчитаете нужным.

ВНИМАНИЕ

Учтите, что Защитник Windows обеспечивает защиту только от шпионского программного обеспечения, и некоторых подобных вредоносных программ. Он не может использоваться вместо антивирусной программы, поскольку таких функций в нем не заложено.

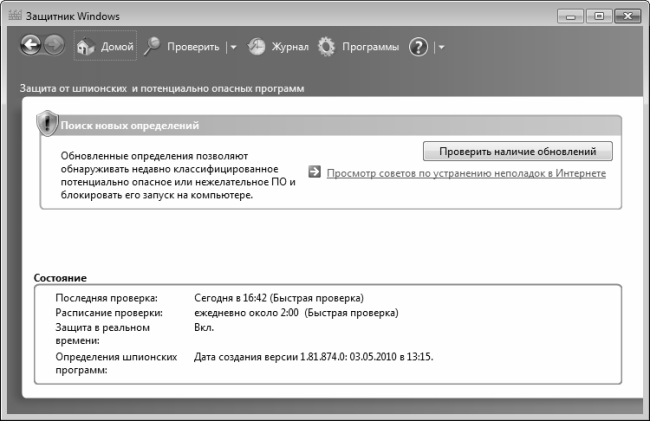

Как мы уже отмечали ранее, Защитник Windows входит в комплект поставки Windows и инсталлируется на компьютер автоматически вместе с установкой операционной системы. Чтобы запустить программу, наберите в строке поиска меню Пуск запрос Защитник Windows – в результате в верхней части данного меню появится команда для запуска. При ее активизации на экране открывается окно, изображенное на рис. 2.4.

Рис. 2.4. Защитник Windows

Это стартовый интерфейс программы, который открывается по умолчанию. С помощью кнопки Проверить наличие обновлений вы можете в любой момент запустить процесс проверки наличия свежих обновлений сигнатурных баз (определений).

СОВЕТ

Рекомендуется проверять наличие свежих обновлений каждый раз перед запуском проверки – это позволит своевременно актуализировать их содержимое, что, в свою очередь, намного повысит эффективность проверки.

В верхней части окна программы находится главное меню, которое представляет собой перечень ссылок, используемых для выбора режимов работы и активизации соответствующих функций программы. Ссылка Домой открывает стартовый интерфейс программы (см. рис. 2.4), с помощью ссылки Проверить запускается процесс проверки компьютера на предмет обнаружения вредоносных программ. При этом будет использован режим проверки, который используется по умолчанию, а если вы хотите выбрать другой режим проверки – щелкните на стрелочке, расположенной справа от ссылки Проверить, и в открывшемся меню выберите требуемый вариант: Быстрая проверка, Полная проверка или Выборочная проверка.

С помощью ссылки Журнал осуществляется переход в режим просмотра информации обо всех действиях, выполненных над потенциально опасными программами. В частности, они могут удаляться с компьютера, помещаться в карантин, и т. д.

Ссылка Программы предназначена для перехода в режим настройки параметров программы, а также для просмотра помещенных в карантин объектов и дополнительной справочной информации. Поскольку программа фактически функционирует в автоматическом режиме, то грамотная настройка параметров во многом определяет эффективность ее работы.

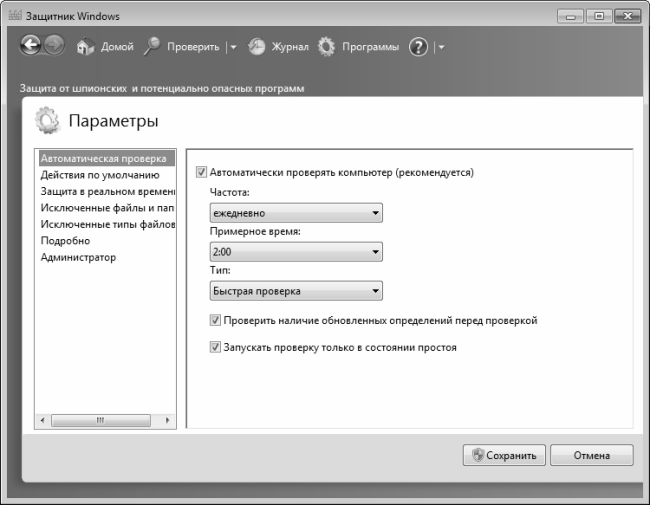

Чтобы перейти к настройкам программы, щелкните на ссылке Программы, и в открывшемся окне щелкните на ссылке Параметры. В результате на экране отобразится окно, изображенное на рис. 2.5.

Рис. 2.5. Настройка параметров программы

В левой части данного окна представлен перечень разделов настройки. Каждый раздел содержит однотипные, сходные по назначению и функциональности параметры настройки. Далее мы рассмотрим те их них, которые являются наиболее востребованными для большинства пользователей.

Параметры автоматической проверки компьютера на предмет обнаружения вредоносных программ настраиваются в разделе Автоматическая проверка, содержимое которого показано на рис. 2.5. Если вы хотите, чтобы Защитник Windows автоматически проверял компьютер через определенные промежутки времени, установите флажок Автоматически проверять компьютер (рекомендуется). Учтите, что если данный параметр отключен, то все остальные параметры данного раздела становятся недоступными для редактирования.

В поле Частота из раскрывающегося списка выбирается частота проведения автоматических проверок. Это можно делать как ежедневно (данный вариант предлагается использовать по умолчанию), так и еженедельно – по указанным дням недели (например, если в раскрывающемся списке выбрано значение понедельник, то автоматическая проверка компьютера будет запускаться каждый понедельник).

В поле Примерное время из раскрывающегося списка выбирается время начала проверки. Например, если в поле Частота выбрано значение понедельник, а в поле Примерное время – значение 15:00, то автоматическая проверка будет начинаться каждый день в 3 часа дня.

В поле Тип из раскрывающегося списка выбирается тип проверки – Быстрая проверка или Полная проверка. В первом случае проверка будет выполнена относительно быстро, но она затронет только основные компоненты, файлы и службы системы. Полная же проверка предусматривает сплошное сканирование всего содержимого компьютера, но она может занять много времени. В целом продолжительность как быстрой, так и полной проверки зависит от ряда факторов (количество установленного на компьютере программного обеспечения, быстродействие и производительность компьютера, и др.).

Ранее мы уже отмечали, что непосредственно перед проверкой рекомендуется проверить наличие обновлений определений (сигнатурных баз). Но если у вас включен режим автоматической проверки компьютера, вы можете автоматизировать и предварительную проверку наличия обновлений – для этого в разделе настройки Автоматическая проверка нужно установить флажок Проверять наличие обновленных определений перед проверкой. По умолчанию данный флажок установлен.

Если установить флажок Запускать проверку только в состоянии простоя, то автоматическая проверка компьютера будет осуществляться только при условии отсутствия активности пользователя (то есть когда мышь и клавиатура находятся в состоянии покоя). Дело в том, что процесс сканирования компьютера требует дополнительных ресурсов, что может сказаться на быстродействии и производительности компьютера. Это особенно актуально для маломощных компьютеров, а также для компьютеров, на которых установлено много разного программного обеспечения. Если во время вашей работы на компьютере начнется автоматическая проверка – это может привести к серьезному замедлению работы вплоть до полной невозможности что-либо делать. В подобных случаях рекомендуется настраивать автоматическую проверку таким образом, чтобы она проводилась, например, в ночное время.

В разделе Действия по умолчанию определяются действия программы по отношению к подозрительным программам в зависимости от степени опасности, которую они представляют.

Всю опасность, которая может исходить от потенциально опасных программ, Защитник Windows делит на три категории: высокий уровень опасности, средний уровень опасности и низкий уровень опасности. Высокий уровень опасности представляют собой программы, которые могут выполнять сбор личных и конфиденциальных сведений, либо причинить вред компьютеру или операционной системе путем, например, изменения параметров системы, причем всегда это делается без ведома и согласия пользователя. Средний уровень опасности исходит от программ, которые могут отрицательно сказаться на сохранности конфиденциальных сведений, а также изменить параметры системы таким образом, что это может стать причиной серьезных проблем с производительностью. Что касается программ, представляющих низкий уровень опасности, то к ним относятся приложения, которые могут выполнять сбор сведений о пользователе или компьютере либо редактировать параметры работы операционной системы, но в то же время работающие в соответствии с лицензионным соглашением, текст которого выводился на экран в процессе их установки.

Для вредоносных программ, представляющих высокий уровень опасности, в разделе Действия по умолчанию из раскрывающегося списка выбирается один из трех возможных вариантов поведения программы:

? Рекомендуемое действие на основе определений – в данном случае Защитник Windows примет решение о том, как поступить с вредоносной программой, на основании сведений, содержащихся в сигнатурных базах.

? Удалить – при выборе этого варианта подозрительная программа будет немедленно удалена с компьютера. Отметим, что этот вариант является оптимальным для большинства вредоносного программного обеспечения, представляющего высокий уровень опасности.

? Карантин – при установленном данном значении подозрительная программа будет автоматически помещена в карантин. При этом она не будет удалена с компьютера, то будет полностью обезврежена.

Что касается приложений, представляющих средний и низкий уровень опасности, то для них, помимо перечисленных вариантов, имеется также вариант Разрешить. В данном случае Защитник Windows проигнорирует данное приложение (то есть распознает его как безвредное), и оно сможет функционировать в штатном режиме.

Если в нижней части раздела установлен флажок Применить рекомендуемые действия, то для всех видов вредоносного программного обеспечения, независимо от степени исходящей опасности, Защитник Windows по умолчанию будет применять вариант Рекомендуемое действие на основе определений.

В разделе Зашита в режиме реального времени осуществляется настройка работы программы по обеспечению защиты компьютера от вредоносного программного обеспечения в режиме он-лайн. Данный раздел включает в себя три флажка, которые перечислены ниже.

? Использовать защиту в режиме реального времени (рекомендуется) – при включении этого параметра включается режим защиты компьютера в режиме он-лайн. Отметим, что остальные параметры раздела становятся доступными для редактирования только при установленном данном флажке.

? Проверка загруженных файлов и вложений – если установлен это флажок, то Защитник Windows будет в режиме он-лайн проверять все уже загруженные файлы и вложения.

? Проверять выполняемые на компьютере программы – при включении этого параметра Защитник Windows будет проверять в режиме он-лайн все выполняемые в данный момент приложения.

По умолчанию все перечисленные флажки установлены, что обеспечивает постоянную защиту компьютера в режиме реального времени.

В разделе Исключенные файлы и папки можно сформировать список исключений. В этот список вносятся каталоги и файлы, которые Защитник Windows в процессе проверки сканировать не должен. Это позволяет исключить из области проверки объекты, которые заведомо не представляют опасности, благодаря чему можно сократить продолжительность проверки.

Чтобы добавить объект в список исключений, нажмите кнопку Добавить. В результате на экране откроется окно Обзор файлов и папок, в котором нужно указать путь к объекту, исключаемому из области проверки. Это может быть, например, исполняемый файл программы, какой-либо каталог, или раздел жестко диска.

Чтобы удалить объект из списка исключений, выделите его щелчком мыши и нажмите кнопку Удалить. При этом соблюдайте осторожность, поскольку программа не выдает дополнительный запрос на подтверждение операции удаления.

Можно сформировать также список исключений по типам файлов. Например, вы можете указать, что файлы с расширением *.doc и *.txt в процессе проверки следует игнорировать. Для формирования списка исключений по типам файлов перейдите в раздел Исключенные типы файлов.

Чтобы добавить тип файла в список исключений, введите с клавиатуры его расширение и нажмите кнопку Добавить. Если системе знаком такой тип файла, то в списке для него автоматически появится соответствующее краткое описание. Например, для файла с расширением *.doc система сформирует подсказку Документ Microsoft Word, и т. д.

Чтобы удалить тип файла из списка исключений, выделите его в списке щелчком мыши и нажмите кнопку Удалить. При этом будьте внимательны, поскольку он сразу будет удален, без дополнительного предупреждения.

В разделе Подробно выполняется настройка ряда дополнительных параметров Защитника Windows. Здесь содержатся перечисленные ниже флажки.

? Проверять архивные файлы – если установлен этот флажок, то поиск вредоносных объектов будет осуществляться также в архивных файлах (RAR, ZIP, CAB и др.).

? Проверять сообщения электронной почты – при установленном данном флажке Защитник Windows будет проверять все почтовые сообщения, включая вложения.

? Проверять съемные носители – в данном случае Защитник Windows будет осуществлять поиск вредоносных объектах в том числе и на съемных носителях информации (флэш-память, компакт-диск, и др.).

? Использовать эвристику – с помощью данного флажка включается механизм эвристического анализа. В данном случае Защитник Windows будет относить к вредоносным программам те приложения, которые не только полностью, но и частично соответствуют имеющимся определениям.

? Создать точку восстановления – в данном случае перед каждым действием применительно к обнаруженному вредоносному объекту (удаление, помещение в карантин и др.) система будет автоматически создавать контрольную точку восстановления. О том, что представляют собой контрольные точки восстановления и для чего они нужны, будет рассказано ниже, в главе, посвященной обслуживанию системы и компьютера.

По умолчанию в данном разделе установлены все флажки, кроме Проверять сообщения электронной почты и Проверять съемные носители.

В разделе Администратор можно настроить некоторые параметры администрирования Защитника Windows. Здесь содержится два флажка: Использовать эту программу и Показать элементы всех пользователей компьютера.

Если вы хотите защитить свой компьютер от шпионского программного обеспечения, установите флажок Использовать эту программу. В этом случае Защитник Windows будет оповещать вас обо всех попытках запуска или установки на данном компьютере шпионского программного обеспечения или иных подобных программ. При снятом данном флажке защита работать не будет.

Параметр Показать элементы всех пользователей компьютера позволяет управлять конфиденциальностью пользователей в части защиты от шпионского программного обеспечения. Если этот флажок установлен, то можно будет просматривать журнал, список помещенных в карантин объектов, а также список исключений для всех пользователей системы. Если же данный параметр отключен, то можно будет просматривать эти данные только для текущего пользователя.

По умолчанию флажок Использовать эту программу установлен, а флажок Показать элементы всех пользователей компьютера – снят.

Все изменения, выполненные в окне настройки параметров программы, вступают в силу после нажатия кнопки Сохранить. Кнопка Отмена предназначена для выхода из данного режима без сохранения выполненных изменений. Эти кнопки доступны во всех разделах окна настройки программы.

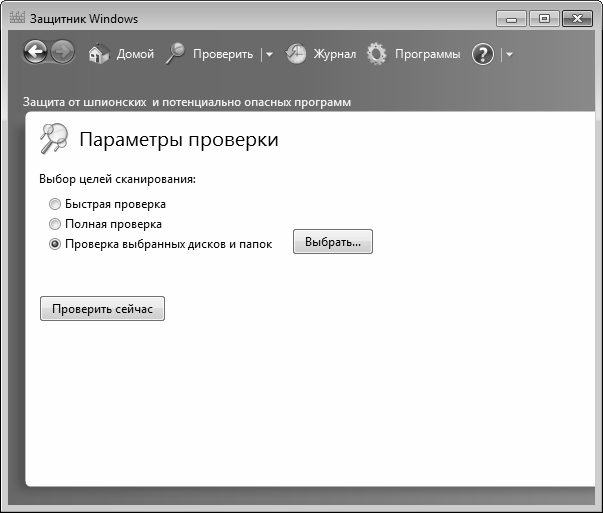

Как мы уже отмечали ранее, возможности программы предусматривают проведение проверок трех типов: быстрая, полная и выборочная. Требуемый вариант выбирается в меню, которое открывается нажатием стрелочки, расположенной рядом со ссылкой Проверить. При выборе быстрой или полной проверки процесс сканирования начинается сразу. Если же выбран вариант Выборочная проверка, то на экране открывается окно, изображенное на рис. 2.6.

Рис. 2.6. Выборочная проверка

Смысл выборочной проверки заключается в том, что Защитник Windows будет сканировать только те объекты, которые указал пользователь. Поэтому в данном окне нужно установить переключатель в положение Проверка выбранных дисков и папок, и нажать расположенную справа кнопку Выбрать. В результате на экране откроется окно, в котором путем установки соответствующих флажков нужно выбрать объекты для проверки и нажать кнопку ОК. Чтобы запустить процесс выборочной проверки немедленно, нажмите кнопку Проверить сейчас.

Прочее программное обеспечение для борьбы с компьютерным шпионажем

- Глава 2. Спам, вирусы, компьютерный шпионаж

- Что такое компьютерный вирус и как с ним бороться

- Что такое компьютерный вирус?

- 3.1. Как устранить компьютерный зрительный синдром

- 2.4. Промышленный шпионаж

- Компьютерный код

- Прочее программное обеспечение для борьбы с компьютерным шпионажем

- Компьютерный зрительный синдром

- Компьютерный учет злодеев и злодейств