Книга: Защити свой компьютер на 100% от вирусов и хакеров

7.2. Изменяем настройки по умолчанию. Делаем Windows более безопасной

7.2. Изменяем настройки по умолчанию. Делаем Windows более безопасной

Не секрет, что одним из «факторов слабости» системы Windows являются ее настройки по умолчанию. Открытые по умолчанию диски, множество непонятно зачем работающих служб и сервисов.

Итак, приступим. Основные правила безопасности следующие.

? Работаем не от имени администратора (надеюсь, что вы не забыли о том, что "вредоносный код может все то, что могут пользователь и служба").

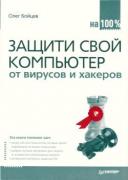

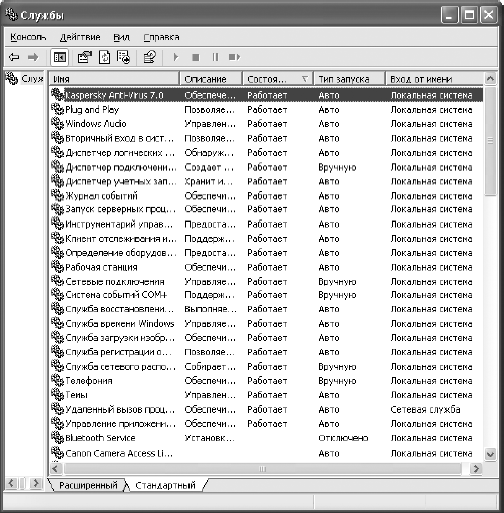

? Отключаем ненужные службы через Пуск ? Панель управления ? Администрирование ? Службы (рис. 7.1 и 7.2).

Рис. 7.1. Службы Windows

Рис. 7.2. Управление запуском – все интуитивно просто

Зачем? Все очень просто. Больше работающих служб (имеется в виду связанных с сетью) – больше открытых портов – выше вероятность, что через очередной из этих открытых портов "вломится" червь или вирус.

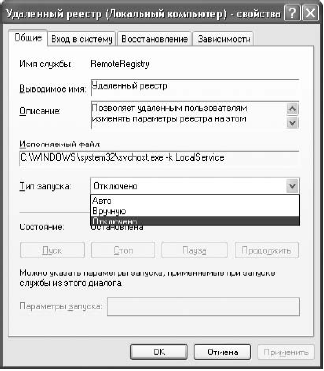

? Удаляем "непрошеных гостей" (HelpAssistant и другие "левые" учетные записи) из списка пользователей (рис 7.3).

Рис. 7.3. Всех «левых» пользователей вон!

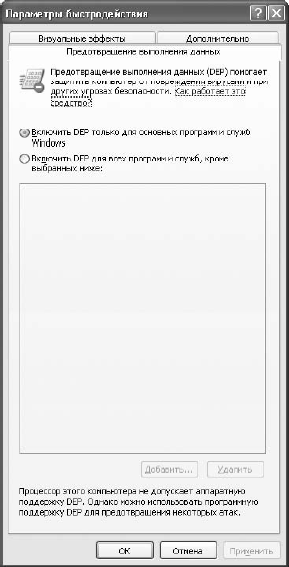

? В пакете SP2 имеется замечательный инструмент DEP (рис. 7.4). Предотвращение выполнения данных (DEP) используется для предотвращения проникновения на компьютер вирусов и других угроз безопасности, выполняющих вредоносный код из областей памяти, которые должны использоваться только операционной системой Windows и другими программами. В отличие от брандмауэра или антивирусной программы, средство DEP не препятствует установке потенциально опасных программ на компьютер. Однако данное обстоятельство никоим образом не уменьшает значимость данной службы. Если какая-либо программа пытается запустить код (любой код) из защищенной области, DEP закрывает программу и отображает уведомление.

Рис. 7.4. Включаем DEP

ПРИМЕЧАНИЕ

Как было уже сказано выше, говорить о защищенной системе уместно только в контексте многоуровневой защиты, и это факт. К примеру, тот же DEP легко обходится некоторыми продвинутыми техниками, и даже в том случае, если речь идет об аппаратном DEP!

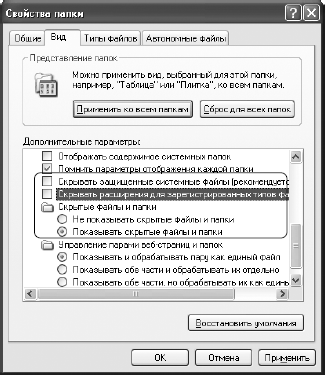

? Последний штрих – включаем отображение скрытых файлов и папок, а также системных файлов, снимаем флажок в параметре Скрывать расширения для зарегистрированных типов файлов (рис. 7.5). «Зачем?» – спросят некоторые из читателей. Ответ на этот вопрос приходит сам собой: достаточно вспомнить, к примеру, вирус KESHA, распространяющийся через флэшки в виде скрытого системного файла в скрытой папке Recycled.

Рис. 7.5. Эти три нехитрые настройки могут оказаться весьма и весьма полезными

ВНИМАНИЕ

Некоторые вирусы, распространяющиеся описанным выше способом (KESHA.EXE), дезактивируют настройку отображения скрытых файлов и папок. Выход – удаление вируса из-под чистой среды (например, загрузочный LiveCD).

Вышеперечисленные правила – отнюдь не исчерпывающее руководство по оптимизации безопасности системы, однако в большинстве случаев их оказывается вполне достаточно.

- 7.1. Политика безопасности как фундамент комплексной защиты. Понятие риска

- 7.2. Изменяем настройки по умолчанию. Делаем Windows более безопасной

- 7.3. Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!

- 7.4. Побочные электромагнитные излучения

- 7.5. Восстановим, а потом удалим навсегда

- Ответный файл, используемый по умолчанию (csc.rsp)

- InterBase Super Server для Windows

- Интеграция с платформой Windows NT

- Выражения в значениях по умолчанию для доменов

- Значения переменных по умолчанию

- Часы в Windows показывают неправильное время

- Классическая архитектура на Windows NT (Yaffil CS)

- 4.2. Центр уведомлений Windows 10

- Загрузочные дискеты и Live CD для Windows

- 6.8. Разгон видеокарты на Windows 10

- Интеграция Windows SharePoint и Microsoft Office

- 2.5.3. Настройки панели задач и меню Пуск