Книга: Защити свой компьютер на 100% от вирусов и хакеров

7.3. Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!

7.3. Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!

«Комплексная безопасность. а при чем здесь взлом Windows?» – спросят многие из читателей. Взлом пароля Windows – это как раз и есть яркий пример успешной атаки, при условии что:

? пользователь работает с правами администратора;

? не включена служба DEP (в большинстве из случаев программы взлома, подобные описанной ниже, инициируют DEP на принудительный останов службы LSASS);

? операционная система не имеет свежих обновлений (от этого, между прочим, в ряде случаев зависит, сработает ли DEP).

Итак, технология.

Для хранения и обработки таких атрибутов пользователя, как пароли в операционной системе Windows NT и ей подобных, используется SAM (Security Accounts Manager – администратор учетных записей в системе защиты). SAM размещает всю информацию в одноименной базе данных, которая находится по адресу %SystemRoot%system32config. Забегая вперед, необходимо сказать, что именно SAM-файл является наиболее ценным трофеем, пропустив который через соответствующую програму, можно получить пароли от текущих учетных записей. Но в данном случае нас в большей степени интересует не взлом как таковой, а уязвимость, посредством которой «брут» имеет место быть.

В операционных системах Windows NT для защиты паролей используются две однонаправленные хэш-функции (хэш-функция– алгоритм, используемый для генерации хэш-кодов цифровых объектов, в нашем случае паролей). В Windows-системе присутствуют LM-хэш (Lan Manager-хэш) и NT-хэш (WindowsNT). Наличие двух аналогичных функций необходимо для совместимости со старыми операционными системами. LM-хэш-алгоритм изначально был разработан Microsoft для операционной системы OS/2, он интегрирован в Windows 95/98, Windows for Workgroups и частично в Windows 3.1. Хэш WindowsNT был разработан специально для операционной системы Microsoft Windows NT. На страже LM-хэша стоит известный алгоритм шифрования DES, NT-хэш держится на алгоритме шифрования MD4.

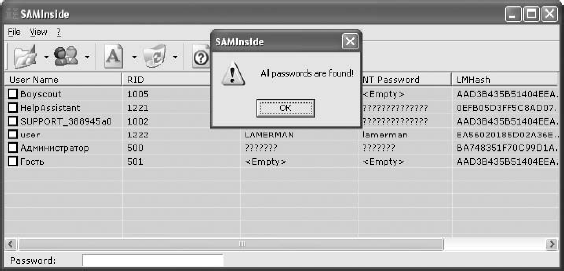

А теперь внимание (рис. 7.6)!

Рис. 7.6. Локальный взлом SAM. Понадобилось всего 28 секунд, чтобы взломать пароль из восьми знаков

- 7.1. Политика безопасности как фундамент комплексной защиты. Понятие риска

- 7.2. Изменяем настройки по умолчанию. Делаем Windows более безопасной

- 7.3. Как работает система безопасности Windows? Ломаем пароль на вход за 28 секунд!

- 7.4. Побочные электромагнитные излучения

- 7.5. Восстановим, а потом удалим навсегда

- Глава 7 Комплексное обеспечение безопасности

- Часть II. Как работает биткойн

- Система безопасности InterBase

- Общие рекомендации по безопасности

- InterBase Super Server для Windows

- Что делать, если при установке принтера появляется сообщение Невозможно завершение операции. Подсистема печати недоступн...

- Интеграция с платформой Windows NT

- Часы в Windows показывают неправильное время

- Классическая архитектура на Windows NT (Yaffil CS)

- Конфигурация безопасности для базы данных

- 7 Система Цикл: долгосрочные цели

- 4.2. Центр уведомлений Windows 10