Книга: Компьютер на 100 %. Начинаем с Windows Vista

Контроль учетных записей пользователей (UAC)

Контроль учетных записей пользователей (UAC)

В Windows Vista имеется новое средство безопасности – контроль учетных записей пользователей (User Account Control, UAC). Основная задача UAC – предотвратить несанкционированный запуск вредоносных программ. Перед выполнением потенциально опасного действия служба контроля учетных записей запрашивает разрешение, и пользователь должен подтвердить запуск выбранной команды.

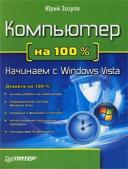

В Windows Vista все учетные записи, относящиеся к группе Администраторы, по умолчанию работают с правами обычного пользователя; если пользователь или приложение пытается выполнить действие, для которого требуются полномочия администратора, появляется окно UAC с требованием подтвердить или отметить выбранную команду (рис. 8.3). После подтверждения запроса система временно повышает права пользователя до уровня администратора. В целях повышения безопасности при появлении окна UAC экран компьютера может быть заблокирован, и пользователь не сможет продолжить дальнейшую работу, пока не подтвердит или не отменит запрос UAC.

Рис. 8.3. Окно запроса UAC при использовании учетной записи с правами администратора

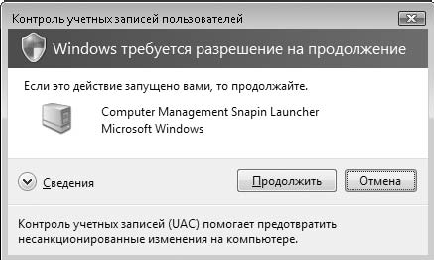

Если пользователь работает с обычной учетной записью, в окне подтверждения UAC нужно выбрать одну из записей с правами администратора и ввести ее пароль (рис. 8.4). Пользователи, которым неизвестен пароль одной из учетных записей с правами администратора, не смогут выполнять действия или запускать программы, требующие административных полномочий.

Рис. 8.4. Окно запроса UAC при использовании обычной учетной записи

примечание

Все действия, требующие полномочий администратора, обозначаются на Панели управления и в диалоговых окнах значком щита, и пользователи с обычными учетными записями могут сразу определить, какие действия им доступны, а какие – нет.

Контроль учетных записей пользователей может быть отключен с помощью Панели управления – тогда администраторы могут выполнять все действия без дополнительных запросов, а пользователям с обычными учетными записями административные действия будут запрещены.

- Организация пользователей в группы с помощью ролей

- Оптимальная структура хранения записей

- Настройка учетных записей пользователей

- Новое имя базы данных пользователей

- Глава 28 Идентификация и аутентификация пользователей

- Неквалифицированные действия пользователей

- Настройка доступа пользователей к рабочей книге

- Контрольные вопросы

- Информация для пользователей Windows ХР

- 3 Учетные записи пользователей

- Запуск сценариев на удаленных машинах. Контроль за ходом выполнения таких сценариев

- Favicon – делаем сайт более заметным для пользователей