Книга: Инфраструктуры открытых ключей

Удостоверяющий центр

Удостоверяющий центр

Фундаментальная предпосылка криптографии с открытыми ключами заключалась в том, что два незнакомых субъекта должны иметь возможность безопасно связываться друг с другом. Например, если пользователь А желает отправить конфиденциальное сообщение пользователю В, с которым он ранее не встречался, то для шифрования сообщения он должен иметь возможность связать каким-либо образом пользователя В и его открытый ключ. Для сообщества потенциальных пользователей, объединяющего сотни тысяч или миллионов субъектов, наиболее практичным способом связывания открытых ключей и их владельцев является организация доверенных центров. Этим центрам большая часть сообщества или, возможно, все сообщество доверяет выполнение функций связывания ключей и идентификационных данных (идентичности) пользователей.

Такие доверенные центры в терминологии PKI называются удостоверяющими (УЦ) ; они сертифицируют связывание пары ключей с идентичностью, заверяя цифровой подписью структуру данных, которая содержит некоторое представление идентичности и соответствующего открытого ключа. Эта структура данных называется сертификатом открытого ключа (или просто сертификатом) и более детально обсуждается в лекции 6. По сути сертификат представляет собой некое зарегистрированное удостоверение, которое хранится в цифровом формате и признается сообществом пользователей PKI законным и надежным. Для заверения электронного сертификата используется электронная цифровая подпись УЦ - в этом смысле удостоверяющий центр уподобляется нотариальной конторе, так как подтверждает подлинность сторон, участвующих в обмене электронными сообщениями или документами.

Хотя УЦ не всегда входит в состав PKI (особенно небольших инфраструктур или тех, которые оперируют в закрытых средах, где пользователи могут сами эффективно выполнять функции управления сертификатами), он является критически важным компонентом многих крупномасштабных PKI. Непосредственное использование открытых ключей требует дополнительной их защиты и идентификации для установления связи с секретным ключом. Без такой дополнительной защиты злоумышленник может выдавать себя как за отправителя подписанных данных, так и за получателя зашифрованных данных, заменив значение открытого ключа или нарушив его идентификацию. Все это приводит к необходимости проверки подлинности, то есть верификации открытого ключа >[213].

Удостоверяющий центр объединяет людей, процессы, программные и аппаратные средства, вовлеченные в безопасное связывание имен пользователей и их открытых ключей. Удостоверяющий центр известен субъектам PKI по двум атрибутам: названию и открытому ключу. УЦ включает свое имя в каждый выпущенный им сертификат и в список аннулированных сертификатов (САС) и подписывает их при помощи собственного секретного ключа. Пользователи могут легко идентифицировать сертификаты по имени УЦ и убедиться в их подлинности, используя его открытый ключ.

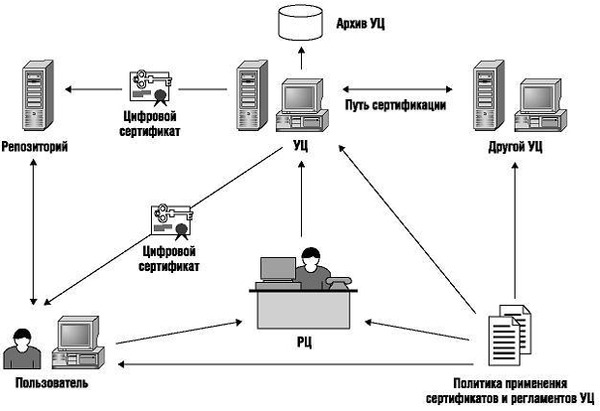

Рис. 3.1. Основные компоненты PKI

Удостоверяющий центр - главный управляющий компонент PKI - выполняет следующие основные функции:

* формирует собственный секретный ключ; если является головным УЦ, то издает и подписывает свой сертификат, называемый самоизданным или самоподписанным ;

* выпускает (то есть создает и подписывает) сертификаты открытых ключей подчиненных удостоверяющих центров и конечных субъектов PKI; может выпускать кросс-сертификаты, если связан отношениями доверия с другими PKI;

* поддерживает реестр сертификатов (базу всех изданных сертификатов) и формирует списки САС с регулярностью, определенной регламентом УЦ ;

* публикует информацию о статусе сертификатов и списков САС.

При необходимости УЦ может делегировать некоторые функции другим компонентам PKI. Выпуская сертификат открытого ключа, УЦ тем самым подтверждает, что лицо, указанное в сертификате, владеет секретным ключом, который соответствует этому открытому ключу. Включая в сертификат дополнительную информацию, УЦ подтверждает ее принадлежность этому субъекту. Дополнительная информация может быть контактной (например, адрес электронной почты) или содержать сведения о типах приложений, которые могут работать с данным сертификатом. Когда субъектом сертификата является другой УЦ, издатель подтверждает надежность выпущенных этим центром сертификатов.

Действия УЦ ограничены политикой применения сертификатов (ППС), которая определяет назначение и содержание сертификатов. УЦ выполняет адекватную защиту своего секретного ключа и открыто публикует свою политику, чтобы пользователи могли ознакомиться с назначением и правилами использования сертификатов. Ознакомившись с политикой применения сертификатов и решив, что доверяют УЦ и его деловым операциям, пользователи могут полагаться на сертификаты, выпущенные этим центром. Таким образом, в PKI удостоверяющие центры выступают как доверенная третья сторона.

- 4.2. Центр уведомлений Windows 10

- Глава 3 Центральные и периферийные когнитивные стратегии

- Как открыть центр мобильности Windows?

- Глава 7 Центральный процессор

- Центр управления избранным

- Центр обеспечения безопасности

- Приложение C Центры сетевой информации и другие службы

- Вопросы, концентрирующие внимание

- 4.6. Центр управления GNOME

- Центр обновлений Windows

- Центр поддержки

- Центр синхронизации