Книга: Инфраструктуры открытых ключей

Физическая топология

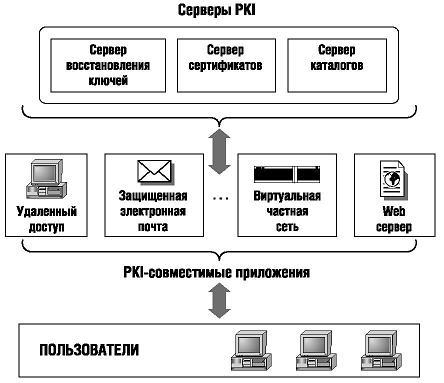

Система PKI, помимо выполнения целого ряда функций - выпуска сертификатов, генерации ключей, управления безопасностью, аутентификации, восстановления данных, - должна обеспечивать интеграцию с внешними системами. PKI необходимо взаимодействовать с множеством самых разных систем и приложений - это и программное обеспечение групповой работы, и электронная почта, и системы управления доступом, и каталоги пользователей, и виртуальные частные сети, и разнообразные операционные системы, и службы безопасности, и web-приложения, и широкий спектр корпоративных систем >[10]. Рис. 3.2 иллюстрирует взаимодействие пользователей с серверами PKI.

Функциональные компоненты PKI ( УЦ, РЦ и др.) могут быть реализованы программно и аппаратно различными способами, например, располагаться на одном или нескольких серверах. Системы, выполняющие функции удостоверяющего и регистрационного центров, часто называют серверами сертификатов и регистрации соответственно.

Серверные компоненты PKI

Основными серверными компонентами PKI являются сервер сертификатов, сервер каталогов и сервер восстановления ключей, опциональными компонентами - сервер регистрации, OCSP-сервер, обслуживающий запросы пользователей по онлайновому протоколу статуса сертификата Online Certificate Status Protocol (более подробно об этом см. лекцию 12), и сервер проставления меток времени.

На сервер сертификатов возлагаются функции выпуска и управления сертификатами, защищенного хранения секретного ключа удостоверяющего центра, поддержки жизненного цикла сертификатов и ключей, восстановления данных, ведения контрольного журнала и регистрации всех операций удостоверяющего центра.

Сервер каталогов содержит информацию о сертификатах и атрибутах субъектов сертификатов открытых ключей. Через протокол LDAP приложения стандартным образом обращаются к записям каталогов, например, к адресам электронной почты, номерам телефонов, полномочиям и сертификатам пользователей.

Рис. 3.2. Взаимодействие пользователей с серверами PKI

Сервер каталогов должен обеспечивать:

* сетевую аутентификацию через IP-адреса или DNS-имена и аутентификацию конечных субъектов по именам и паролям или по сертификатам открытых ключей ;

* управление доступом субъектов к информации в зависимости от их прав на выполнение операций чтения, записи, уничтожения, поиска или сравнения;

* конфиденциальность (посредством протокола SSL) и целостность сообщений для всех видов связи >[56].

Сервер восстановления ключей поддерживает создание резервных копий и восстановление ключей шифрования конечных субъектов. Среди всех компонентов PKI сервер восстановления ключей должен быть наиболее защищен и обеспечивать сильную аутентификацию администратора и пользователей, поддержку конфиденциальности и целостности сообщений, безопасное хранение всех компонентов ключей.

PKI управляет ключами и сертификатами, используемыми для реализации криптографических операций в web-браузерах, web-серверах, приложениях электронной почты, электронного обмена сообщениями и данными, в приложениях, поддерживающих защищенные сетевые транзакции и сеансы связи через World Wide Web или в виртуальных частных сетях на базе протоколов S/MIME, SSL и IPsec, а также для заверения цифровой подписью электронных документов или программного кода >[82]. Наряду с перечисленными выше приложениями, PKI-совместимыми могут быть и корпоративные приложения, разработанные внутри организации.

Приложения электронной почты и обмена сообщениями используют пары ключей для шифрования сообщений и файлов и заверения их цифровыми подписями. Системы электронного обмена данными поддерживают транзакции, требующие аутентификации сторон, обеспечения конфиденциальности и целостности данных. Браузеры и web-серверы используют шифрование для аутентификации, обеспечения конфиденциальности, а также в приложениях электронной коммерции и онлайнового предоставления банковских услуг. Шифрование и аутентификация применяются также для создания виртуальных частных сетей (Virtual Private Networks - VPN) на основе сетей общего пользования, для защиты коммуникаций между сайтами или удаленного доступа (клиент-сервер). Заверение цифровой подписью программных кодов и файлов дает возможность пользователям подтвердить источник получаемых по Интернету программ и файлов и целостность их содержания, это важно и для контроля вирусного заражения.

Клиентское программное обеспечение

Как известно, технология "клиент-сервер" предполагает обслуживание клиента только по его запросу, тот же самый принцип справедлив и для PKI. Клиентское программное обеспечение (ПО) пользователя должно запрашивать сервисы сертификации и обрабатывать информацию об аннулированных сертификатах, понимать истории ключей и отслеживать своевременное обновление или восстановление ключей, анализировать необходимость проставления меток времени. Клиентскому ПО необходимо распознавать идентификаторы политики применения сертификатов, вовремя определять статус сертификата и правильно выполнять обработку пути сертификации (см. лекцию 11).

Клиентское ПО - существенный компонент полнофункциональной PKI. Важно отметить, что клиентское ПО не является ни программным обеспечением приложения, ни PKI-совместимым кодом, который размещается внутри приложения, подобного браузеру или приложению электронной почты. Такая архитектура фундаментально нарушала бы концепцию PKI как инфраструктуры, согласованно обеспечивающей безопасность всем использующим ее приложениям и платформам. Наоборот, клиентское ПО - это код, который существует вне любых приложений и реализует необходимую клиентскую сторону PKI. Приложения связываются с клиентским ПО через стандартные точки входа, им не приходится самостоятельно взаимодействовать с разными серверами PKI. Таким образом, приложения используют инфраструктуру, а не являются частью инфраструктуры >[44].

Компонент клиентской стороны PKI может быть:

* относительно большим ("толстый" клиент), выполняющим большую часть операционной работы PKI, в том числе обработку путей сертификации и валидацию;

* относительно небольшим ("тонкий" клиент), просто вызывающим внешние серверы для выполнения PKI-функций;

* Java-апплетом или аналогичным мобильным кодом, при необходимости загружаемым в режиме реального времени, а затем удаляемым после завершения работы вызывающего приложения (подобного web-браузеру);

* динамически подключаемой библиотекой (Dynamically Linked Library - DLL) или аналогичной, которая размещается резидентно на клиентской платформе.

Существует много возможностей реализации и вызова клиентского ПО, но главным требованием является независимость этого компонента от приложений, использующих PKI.

Каждый компонент, чтобы быть частью PKI, должен удовлетворять критерию безопасности. Этот критерий характеризует необходимый для целей бизнеса уровень защищенности в пределах допустимого уровня риска >[10]. Механизмы безопасности, обеспечивающие заданный уровень защищенности, обычно подразделяют на механизмы защиты аппаратных средств, компьютерной платформы, сети и приложений. PKI-совместимые приложения не позволяют обеспечить полную безопасность корпоративной сети и должны быть дополнены другими средствами защиты, например, межсетевыми экранами, сервисами аутентифицируемых имен (службами имен) и строгим контролем администратора сети.

- Физическая структура базы данных

- 2.1.1. Физическая и логическая модель данных

- Физическая сохранность

- 12.1. Топология Ethernet-сетей

- Виртуальная и физическая память

- Глава 12 Ментальная и физическая доступность

- 3.4 Маршрутизаторы и топология сети

- 4.6.1. Физическая организация файлов

- Комбинированная топология

- При работе с неоднородными сетевыми топологиями могут возникать трудности

- Физическая структура книги

- 59 Физическая ограниченность движений