Книга: Обеспечение информационной безопасности бизнеса

Эффективное использование подхода на базе стандартов к управлению жизненным циклом идентификационных данных и доступом в соответствии с потребностями бизнеса

Эффективное использование подхода на базе стандартов к управлению жизненным циклом идентификационных данных и доступом в соответствии с потребностями бизнеса

Развитие информационных технологий всегда поддерживалось инновациями. Реализация новых идей позволяет более эффективно собирать и совместно

использовать информацию в масштабе всего предприятия. Однако применение новых способов обмена и использования информации сопровождается появлением новых потенциальных угроз корпоративной безопасности — не только внешних, но и внутренних. По мнению отраслевых аналитиков, в десятку самых серьезных угроз корпоративной безопасности входят ошибки сотрудников, кражи данных сотрудниками и бизнес-партнерами, а также злонамеренные действия инсайдеров.

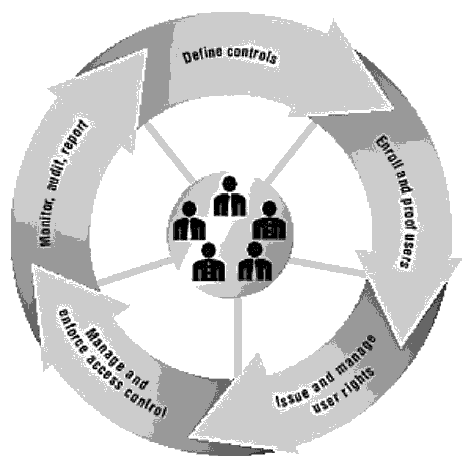

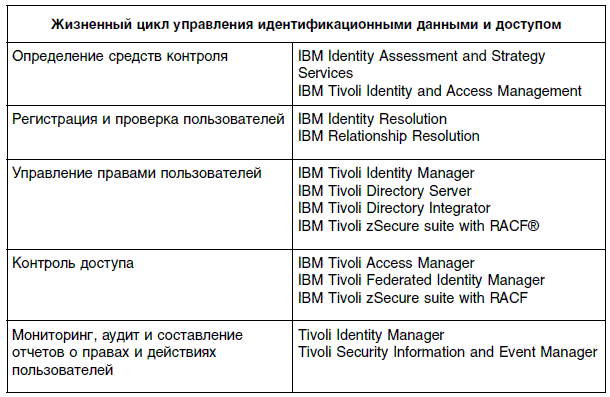

Для решения этих важнейших проблем безопасности и бизнеса IBM предпринимает основанный на стандартах и определяемый потребностями бизнеса подход к управлению идентификационными данными и доступом, который охватывает весь жизненный цикл информационных и физических активов. Такой подход интегрирует управление авторизацией и идентификационными данными, чтобы предоставить организациям возможность экономически эффективно защищать активы и информацию, поддерживая динамичную коллективную работу и оперативный доступ к ресурсам для повышения продуктивности бизнеса. Этот воспроизводимый процесс позволяет организациям управлять рисками для множества бизнес-инициатив, обеспечивая сокращение затрат, предлагая пользователям более комфортные условия для работы, повышая эффективность бизнеса и рационализируя деятельность по выполнению нормативных требований. Он поддерживает соблюдение требований таких нормативных актов и стандартов, как Закон Сарбейнса-Оксли (Sarbanes-Oxley, SOX), Payment Card Industry (PCI), Basel II, закон EU Data Protection о защите персональной информации и Закон об использовании и защите сведений о пациентах (Health Insurance Portability and Accountability Act, HIPAA).

Пять основных этапов жизненного цикла управления идентификационными данными и доступом:

• определение средств контроля;

• регистрация и проверка пользователей;

• управление правами пользователей;

• контроль доступа;

• мониторинг, аудит и составление отчетов о правах и действиях пользователей.

В следующих разделах эти пять основных этапов описываются более подробно.

- Краткий обзор

- Ключевые моменты

- Эффективное использование подхода на базе стандартов к управлению жизненным циклом идентификационных данных и доступом в соответствии с потребностями бизнеса

- Определение средств контроля

- Ключевые моменты

- Регистрация и проверка пользователей

- Управление правами пользователей

- Контроль доступа

- Мониторинг, аудит и составление отчетов о правах и действиях пользователей

- Защита бизнес-систем и информации с использованием решений для управления идентификационными данными и доступом

- Ключевые моменты

- Авторизация пользователей

- Управление идентификационными данными

- Ключевые моменты

- Обширный ассортимент услуг IBM

- Защита и совершенствование коллективной работы и доступа к ресурсам

- Дополнительная информация

- О решениях IBM Service Management

- Резервное копирование базы данных InterBase

- Firebird РУКОВОДСТВО РАЗРАБОТЧИКА БАЗ ДАННЫХ

- Резервное копирование многофайловых баз данных

- Восстановление с использованием инструмента gbak

- Восстановление из резервных копий многофайловых баз данных

- Владелец базы данных

- ЧАСТЬ IV. База данных и ее объекты.

- Перевод базы данных InterBase 6.x на 3-й диалект

- Типы данных для работы с датой и временем

- Практическая работа 53. Запуск Access. Работа с объектами базы данных

- Обзор основных причин повреждения базы данных

- Ошибки проектирования базы данных