Книга: Компьютер для бухгалтера

Как защитить бухгалтерские данные от утраты, порчи, хищения

Как защитить бухгалтерские данные от утраты, порчи, хищения

О компьютерных вирусах слышали все. Эти вредоносные программы в огромном количестве «представлены» в Интернете, и их число растет с каждым днем. Самое неприятное, что многие распространители вирусов успешно применяют в своей практике передовые достижения IT-индустрии – в результате то, что должно служить во благо пользователям, в конечном счете может обернуться для них большими проблемами.

Современный компьютерный вирус – это вредоносная программа, проникающая на компьютер без ведома пользователя (хотя, возможно, при невольном его участии) и выполняющая определенные разрушительные действия, нередко умеющая размножаться и самораспространяться.

В настоящее время в мире развелось великое множество «вирусописателей». Одни из них занимаются созданием и распространением вирусов в качестве хобби, другие просто желают сделать «всем плохо», третьи хотят отомстить, четвертые имеют вполне конкретные коммерческие цели – хищение информации либо денежных средств, вывод из строя сетей, вебресурсов и т. п. за солидное вознаграждение (в частности, это одно из проявлений современной конкурентной борьбы) и др.

Примечание

Наиболее опасными видами вирусов в настоящее время считаются сетевые черви и «трояны». Первые способны за короткое время распространиться по локальной сети, а вторые внедряются в компьютер и могут делать, в принципе, что угодно – в зависимости от того, с какой целью они созданы (хищение информации, вывод из строя аппаратной или программной части и т. д.).

Для защиты от компьютерных вирусов на компьютере обязательно должна быть установлена хорошая антивирусная программа. Таких программ существует немало, среди наиболее известных можно отметить Антивирус Касперского (www.kaspersky.ru), Avast (www.avast.com), Dr. Web (www.drweb.com), NOD 32 (www.esetnod32.ru), Norton Antivirus (www.symantec.com) и др. Однако недостаточно просто установить такую программу на компьютер – нужно еще и следить за актуальностью антивирусных баз и своевременно обновлять их. Отметим, что в большинстве современных антивирусных программ реализована возможность автоматического обновления антивирусных баз. Это наиболее удобный вариант, поскольку процесс обновления протекает без участия пользователя и запускается автоматически по мере необходимости. Не забывайте, что для автоматического обновления антивирусных баз необходимо наличие действующего подключения к Интернету.

Даже если человек полагает, что на его компьютере нет ничего интересного для посторонних, вредоносное ПО способно сделать компьютер полностью неработоспособным. Кроме этого, удаленный злоумышленник может воспользоваться чужим компьютером для несанкционированной рассылки спама, вредоносных программ и т. п. Причем ответственность за подобные действия в данном случае будет нести ничего не подозревающий владелец компьютера.

Однако существует достаточно надежное средство, позволяющее защитить свой компьютер от несанкционированного доступа извне. Это средство называется брандмауэр.

Брандмауэр (он может называться также сетевой экран, файрвол, шлюз безопасности и др.) – это своеобразный буфер, находящийся между локальным компьютером и Интернетом. Его смысл заключается в том, чтобы блокировать всяческие попытки проникновения как из Интернета в компьютер, так и из компьютера в Интернет различных программ, команд, заданий и т. д.

Может возникнуть вопрос: понятно, когда брандмауэр блокирует несанкционированный доступ из Интернета в компьютер, но зачем же блокировать выход из компьютера в Интернет? А затем, чтобы, например, троян либо иной шпион, проникший в компьютер до установки либо включения брандмауэра, не имел возможности выполнять полученное задание (рассылать спам с зараженного компьютера, отсылать информацию о компьютере и пользователе и т. п.). При этом разрешается выход в Интернет только тем приложениям, которые укажет пользователь (Internet Explorer, Outlook Express и т. п.). Следует, однако, отметить, что не все брандмауэры могут контролировать исходящий трафик.

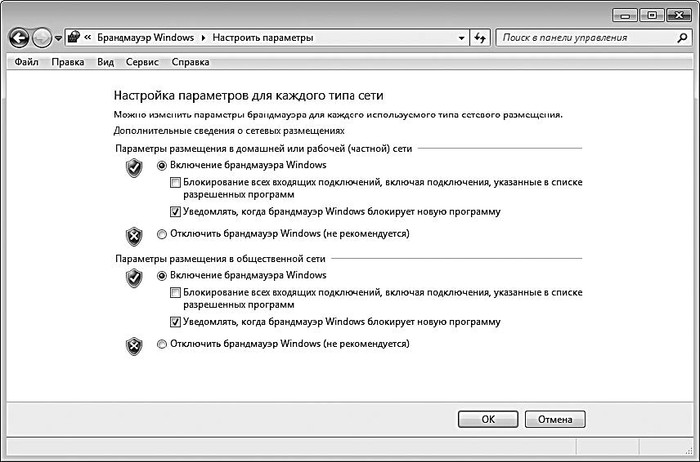

Операционная система Windows имеет встроенное средство защиты от внешних угроз, которое входит в комплект поставки, – брандмауэр Windows. По умолчанию он включен, и без серьезных на то оснований менять его настройки не рекомендуется. Если все же необходимо настроить параметры брандмауэра, то откройте Панель управления, и в категории Система и безопасность выберите раздел Брандмауэр Windows, после чего в левой части открывшегося окна щелкните на ссылке Включение и отключение брандмауэра Windows. В результате выполненных действий на экране откроется окно, изображенное на рис. 1.5.

В данном окне с помощью соответствующих переключателей включается и выключается брандмауэр Windows в домашней и общественной сети. Если брандмауэр включен, то с помощью соответствующих флажков можно установить режим блокировки всех входящих подключений, а также режим уведомления пользователя о блокировке новых программ.

Кроме штатного брандмауэра Windows, в настоящее время на рынке имеется достаточное количество сетевых экранов от сторонних разработчиков. Среди них можно порекомендовать защитный файрвол Zone Alarm, являющийся сегодня одним из наиболее популярных.

Рис. 1.5. Брандмауэр Windows

К несомненным достоинствам программы можно отнести то, что она имеет как платную, так и бесплатную версии, причем возможностей бесплатной версии вполне достаточно для защиты домашнего компьютера. Недостаток – программа не поддерживает русский язык (по крайней мере, на момент написания данной книги). В программе предусмотрена возможность тонкой настройки параметров защиты. В частности, пользователь самостоятельно указывает приложения, которым разрешен выход в Интернет (чаще всего это интернетобозреватель, почтовая программа, ICQ и т. п.), определяет параметры доступа в компьютер извне (иначе говоря, полностью контролируется входящий и исходящий трафик). Кроме этого, можно поместить программу в автозагрузку, включить режим скрытия своего IP-адреса и др.

- Достоверные данные

- Как завершить работу с программой и сохранить данные, с которыми я работал?

- Как переносить данные через USB-брелок («флэшку»)?

- В дисках используется не NTFS, а я хочу защитить свои данные. Как быть?

- Данные и процесс

- Тестовые данные (Test Data)

- 10.2.4 Срочные данные

- Входные и выходные данные

- Производные данные

- МЕТА-ДАННЫЕ И ПОИСК

- Глава 8. Как хранятся данные?

- 26.5. Собственные данные потоков