Книга: Инфраструктуры открытых ключей

Модель доверия, сконцентрированного вокруг пользователя

Модель доверия, сконцентрированного вокруг пользователя

В модели доверия, сконцентрированного вокруг пользователя, каждый пользователь полностью самостоятельно отвечает за решение, на какие сертификаты полагаться и какие сертификаты отвергать. Это решение зависит от ряда факторов, хотя первоначальный набор доверенных ключей пользователя часто состоит из открытых ключей членов семьи, друзей или коллег, с которыми пользователь знаком лично.

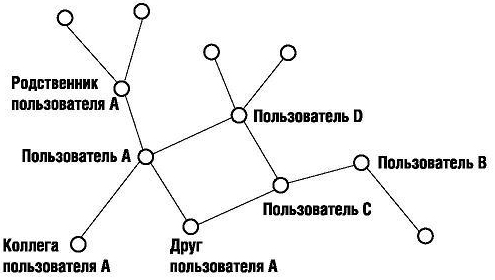

Пример 5.3. Доверие, сконцентрированное вокруг пользователя, иллюстрирует известная система Pretty Good Privacy (PGP) >[40]. В этой системе пользователь создает так называемую сеть доверия, действуя как УЦ (подписывая открытые ключи других субъектов) и обладая собственными открытыми ключами, подписанными другими. Когда пользователь А получает сертификат пользователя В, заверенный цифровой подписью пользователя C, и выясняет, что сертификат пользователя C, которого А не знает, подписан пользователем D, который хорошо знаком пользователю А, то должен решить вопрос о доверии (см. рис. 5.4). Пользователь А может решить: доверять сертификату В (на основе доверия к цепочке сертификатов от пользователя D к пользователю C и пользователю В ) или отвергнуть сертификат В, аргументируя это тем, что к "неизвестному" пользователю В ведет слишком много связей от "знакомого" пользователя D.

Рис. 5.4. Модель доверия, сконцентрированного вокруг пользователя

В силу своей зависимости от действий и решений пользователей модель доверия, сконцентрированного вокруг пользователя, может использоваться только в узком и высокотехнологичном сообществе, но она не жизнеспособна в обычном сообществе, в котором многие пользователи не имеют достаточных знаний о безопасности и технологии PKI. Более того, эта модель не подходит для тех сфер (корпоративной, финансовой, правительственной), где необходим контроль за тем, с кем взаимодействуют и кому доверяют пользователи.

- Концепция доверия в PKI

- Именование субъектов

- Модель строгой иерархии удостоверяющих центров

- Нестрогая иерархия удостоверяющих центров

- Иерархии на основе политик

- Модель распределенного доверия

- Четырехсторонняя модель доверия

- Web-модель

- Модель доверия, сконцентрированного вокруг пользователя

- Кросс-сертификация

- Лекция 5. Модели и механизмы доверия

- Концепция доверия в PKI

- Листинг 10.1. (simpleid.c) Отображение идентификаторов пользователя и группы

- Сохранение информации о пользователях при миграции

- Реальный (RID) и эффективный (EUID) идентификаторы пользователя

- 12. Лекция: Создание приложений с графическим интерфейсом пользователя.

- Создание пользователя и группы на рабочей станции

- 7.4. Модель системы автоматизированного проектирования защиты информации

- 5. Продукционная модель знаний

- 1.1 Режимы ядра и пользователя Windows

- 2.3 Модель мини-драйвера IDE

- 7.1 Общая информационная модель и стандарт WBEM