Книга: Инфраструктуры открытых ключей

Неявный запрос на базе времени

Неявный запрос на базе времени

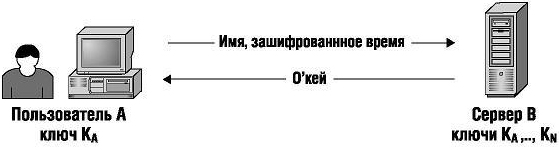

Рис. 2.3 иллюстрирует аутентификацию на базе времени >[72]. Пользователь А шифрует значение текущего времени на часах своего компьютера и отправляет свое имя и шифртекст на сервер. Сервер расшифровывает значение, присланное пользователем А. Если оно достаточно близко к значению текущего времени на компьютерных часах сервера, то аутентификация проходит успешно, в противном случае - неудачно. Поскольку компьютерные часы пользователя А и сервера не синхронизированы и передача информации занимает некоторое время, сервер должен допускать несколько возможных значений времени.

Однако если сервер признает допустимым слишком большой разброс значений времени, то пользователь С может перехватить значение, сгенерированное пользователем А, и отправить его на сервер, с успехом выдавая себя за А. Эта атака называется атакой воспроизведения. Пользователь С не знает секретного ключа шифрования пользователя А, но, быстро передавая воспроизведенный шифртекст, может имитировать повторное обращение пользователя А к серверу.

Рис. 2.3. Аутентификация при помощи неявного запроса

Этот механизм не слишком серьезно совершенствует схему "запрос-ответ", он также с трудом поддерживает аутентификацию пользователя на многих серверах и не обеспечивает взаимной аутентификации, кроме того, он уязвим для атак воспроизведения. Лучшие свойства механизма "запрос-ответ" и неявного запроса на базе времени удалось совместить при использовании для аутентификации односторонней хэш-функции.

- IBSurgeon - проводник по базе данных InterBase

- Улучшенный оптимизатор запросов

- Уменьшение времени, необходимого для резервного копирования и восстановления

- Ограничение времени ожидания для транзакций (Lock timeout)

- Асинхронный сервер и отмена выполняющихся запросов

- 7.12. Объективизация времени

- Квант времени

- 1. Оператор Select – базовый оператор языка структурированных запросов

- 2. Унарные операции на языке структурированных запросов

- 3. Бинарные операции на языке структурированных запросов

- 4. Использование подзапросов

- Запросы на обновление