Книга: Linux глазами хакера

Обман маршрутизатора

Обман маршрутизатора

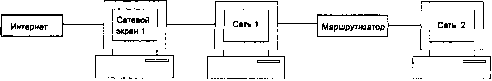

Маршрутизаторы тоже можно обманывать, точнее сказать, можно провести компьютер. Допустим, что ваша сеть разбита на несколько подсетей и использует несколько маршрутизаторов. На рис. 14.2 показан пример такой сети.

Рис. 14.2. Сеть с двумя маршрутизаторами

Если компьютер из сети 1 отправляет пакет другому компьютеру своей сети, то, как мы знаем, посылка осуществляется по MAC-адресу, и маршрутизатор не используется. Если пакет предназначен другой сети, то он направляется на шлюз по умолчанию. Допустим, что в качестве шлюза выступает сетевой экран. В этом случае, если компьютер 1 адресует пакет в Интернет, то Firewall просто перенаправляет его в сеть. А что если получателем пакета выступает компьютер из сети 2? Будет ли сетевой экран пересылать его маршрутизатору? Не обязательно. Сетевой экран в таком случае может вернуть ICMP-сообщение с предложением компьютеру самостоятельно работать с маршрутизатором, соединяющим сети 1 и 2.

Так как ICMP-протокол не использует авторизацию и шифрование, злоумышленник самостоятельно может направить такой пакет любому клиенту и попросить его работать не с маршрутизатором, а с его компьютером. В результате пакеты пойдут через компьютер хакера, и он сможет их просмотреть.

Я рекомендую отключить перенаправление маршрутизации. Для этого установите 1 в файле /proc/sys/net/ipv4/conf/all/accept_redirects, выполнив команду:

echo 1 > /proc/sys/net/ipv4/conf/all/accept_redirects

Можно изменить этот параметр и через файл /etc/sysctrl.conf, добавив в нем строку:

nt.ipv4.conf.all.accept_redirection=0

Если в вашей сети только один маршрутизатор, то ничего кроме повышения безопасности не произойдет. Даже если у вас два или более таких устройств, на работе сети это сильно не скажется. Разве что трафик будет идти через два маршрутизатора, а не напрямую.

Так как для проведения атаки необходим ICMP-протокол, то его можно запретить с помощью сетевого экрана, и хакер не сможет направить вам сообщение о перенаправлении маршрутизатора.

- Обман MAC-адреса

- Протоколирование работы маршрутизатора

- Глава 25 Как избежать обмана при выборе поставщика в Китае

- Обман поисковых систем. Спамдексинг. Клоакинг. Дорвеи. Свопинг

- Как вычислить обман

- Как обмануть клиентов

- 6.9 Таблицы маршрутизатора

- Обман оптимизаторов

- Глава 22 Как обмануть Google и обеспечить себе место в топе

- Боязнь обмана

- Индикатор обмана

- Характерные признаки, позволяющие с высокой долей вероятности распознать обман