Книга: Обеспечение информационной безопасности бизнеса

2.2.3. Шаги реализации стандартной СМИБ организации

2.2.3. Шаги реализации стандартной СМИБ организации

Стандартной СМИБ присущи все общие для систем менеджмента элементы. При этом опыт использования стандартизированных требований к СМИБ показал, что следующие факторы часто оказываются решающими для успешной реализации обеспечения информационной безопасности в организации:

— политика информационной безопасности, цели и мероприятия, отражающие цели бизнеса организации;

— подход и структура для реализации, поддержки мониторинга и совершенствования информационной безопасности, согласующиеся с культурой организации;

— явная поддержка и приверженность руководства всех уровней;

— хорошее понимание требований ИБ, оценки риска и менеджмента риска;

— эффективные мероприятия по осведомленности по вопросам ИБ для достижения должного осознания;

— распространение руководств (инструкций) по политике и стандартам информационной безопасности среди всех руководителей, служащих и других сторон;

— обеспечение финансирования мероприятий менеджмента ИБ;

— обеспечение соответствующей информированности, обучения и образования;

— установление эффективного процесса менеджмента инцидентов информационной безопасности;

— реализация оценивания системы, которое используется для оценок эффективности функционирования менеджмента информационной безопасности и предложений по совершенствованию, поступающих по каналам обратной связи с руководством.

Следование требованиям стандартов СМИБ предполагает последовательное продвижение к спецификации защитных мер организации (административных, организационных, технологических, технических и иных) и соответствующих целевых процессов деятельности, необходимых для контроля рисков деятельности организации в ее информационной сфере.

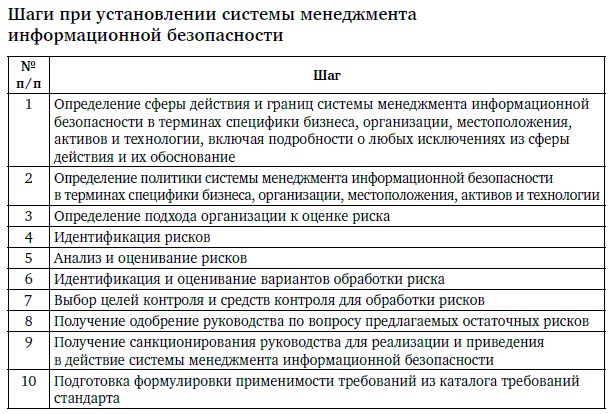

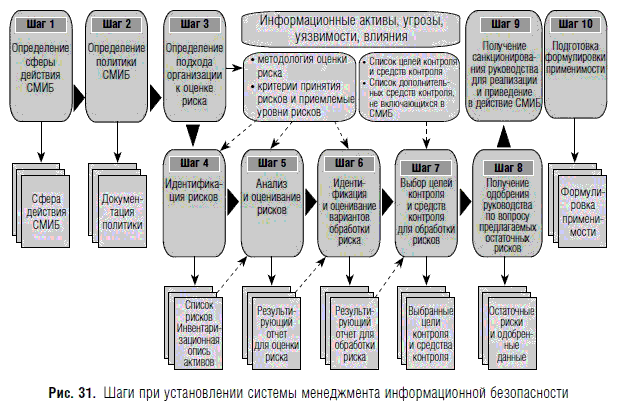

В общем случае этап планирования СМИБ в соответствии с требованиями стандарта [11] может включать следующие 10 шагов, представленных в таблице 2, реальное наполнение которых определяется самой организацией.

Таблица 2

Графически данные шаги иллюстрирует рис. 31.

В структуре цикла Деминга результирующие сущности шагов этапа менеджмента «Планирование» иллюстрирует рис. 32.

Фактически представленные на рис. 31 и 32 шаги этапа планирования СМИБ преследуют цель принятие решения организацией по следующим трем основным вопросам:

— установление сферы применения и политики системы менеджмента информационной безопасности (шаги 1 и 2);

— выбор защитных мер на основе менеджмента риска (шаги 3–7);

— получение одобрения руководства для мер обработки рисков и подготовка формулировки применимости требований из каталога требований стандарта, так как это влечет организационные и, возможно, финансовые издержки компании (шаги 8-10).

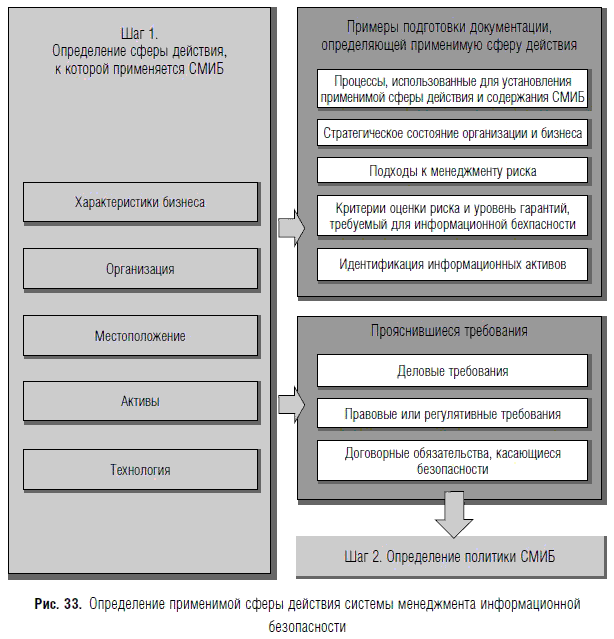

При установлении сферы применения и политики системы менеджмента информационной безопасности должны рассматриваться:

— вопроса бизнеса;

— организационные аспекты;

— местоположение (географическое и физическое);

— активы;

— технологии.

Результаты определения применимой сферы действия СМИБ оказывают существенное влияние на объемы работ, которые необходимо будет выполнить при установлении системы менеджмента информационной безопасности. Приведенный ниже рис. 33 показывает общие задачи, связанные с определением применимой сферы действия СМИБ, и сопутствующие элементы.

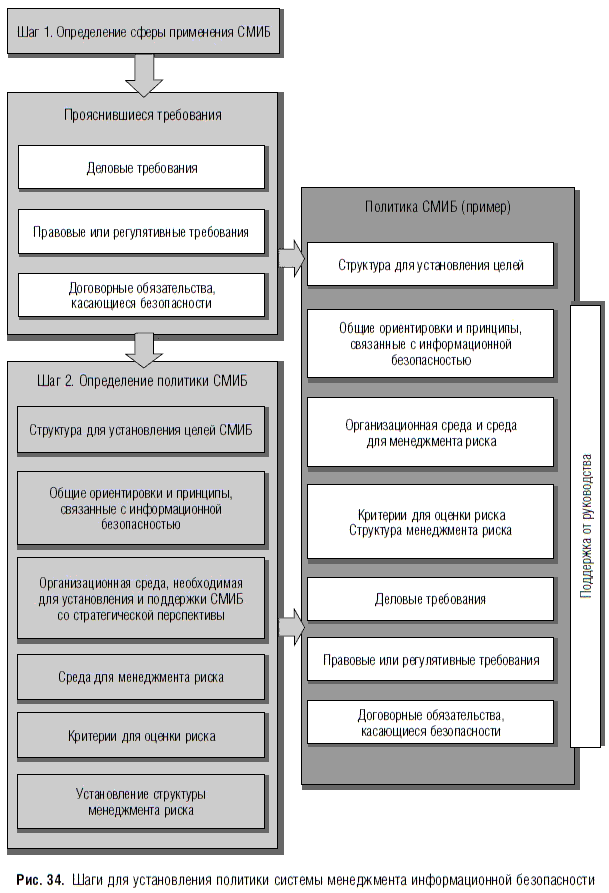

Политика системы менеджмента информационной безопасности должна закрепить основные концепции менеджмента информационной безопасности в организации. Документы политики (структурно это может включать неограниченное число физически отдельных документов) также могут служить в качестве декларации намерений организации, отражающей то, что организация понимает и несет ответственность за требования информационной безопасности. Это бывает критичным для целей внешнего финансового аудита, если ценные бумаги организации претендуют или представлены на финансовых рынках. Содержание политики системы менеджмента информационной безопасности должно соответствовать политикам бизнеса и принципам и стилю корпоративного управления, устанавливающее основные задачи и цели организации, а также моральные нормы и принципы. Поэтому политики должны формулировать общую базисную точку информационной безопасности и содержать руководства к действию персонала компании, включая операционное руководство (см. рис. 29).

Шаги по установлению политики системы менеджмента информационной безопасности иллюстрирует рис. 34.

Содержательно вопросы определения политики системы менеджмента информационной безопасности преследуют следующие три основные цели:

— подготовка документов политики системы менеджмента информационной безопасности;

— установление организационной структуры системы менеджмента информационной безопасности;

— получение одобрения руководства (санкционирование работ по модернизации).

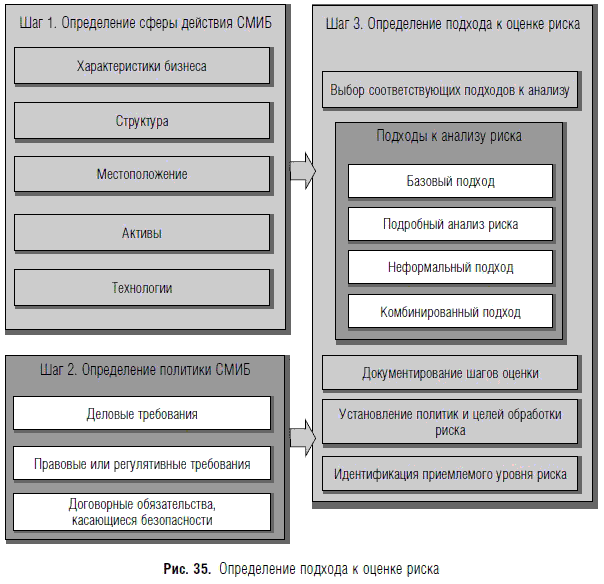

На основе информации, собранной в «Определении сферы действия системы менеджмента информационной безопасности» и «Установлении политики системы менеджмента информационной безопасности» определяются структуры и цели задач в соответствии с характеристиками организации и требованиями безопасности.

Это формирует основу для принятия решений о подходе к оценке риска. Нижеследующий рис. 35 иллюстрирует основное содержание данного шага работ.

В основе методологии стандартной СМИБ лежит риск-ориентированный подход. Он основывается на предположении того, что оценка риска делает возможным понимание следующих вопросов, связанных с информационными активами, которыми владеет организация:

— каковы актуальные угрозы и их источники — факторы риска;

— как часто возможно возникновение угроз;

— сколько и какие информационные активы могут подвергнуться влиянию при возникновении угрозы.

В задаче «Оценка риска» выполняется анализ риска (анализ и прогноз возможных ситуаций, выключая перебор возможных комбинаций: фактор риска, уязвимость актива, негативные последствия) и далее осуществляется соотнесение результатов анализа с некоторым виртуальным уровнем (порогом), что и составляет еще одну операцию — «Оценивание риска».

В науке о безопасности, как правило, выделяется следующие четыре подхода в качестве методов оценки риска.

Базовый подход. Заранее устанавливается определенный уровень безопасности, который должен обеспечиваться, выбираются необходимые для реализации меры и единообразно применяются к каждой рассматриваемой системе.

Неформальный подход. Риски оцениваются на основе имеющегося опыта и суждений специалистов организации или ответственных сотрудников.

Подробный анализ риска. Осуществляется детальная оценка риска путем идентификации и оценивания «ценности активов», «факторов риска», «уязвимостей» и требований безопасности для каждого информационного актива или однородной группы информационных активов.

Комбинированный подход. Используется комбинация вышеперечисленных подходов с целью дополнения недостатков одного подхода преимуществами другого, что должно привести к большей эффективности и точности анализа и оценки.

Любой из указанных подходов в итоге сводится к сравнению с порогом (это самый деликатный и философский объект), что в итоге должно позволить понять, следует ли что-то предпринять или в этом нет необходимости.

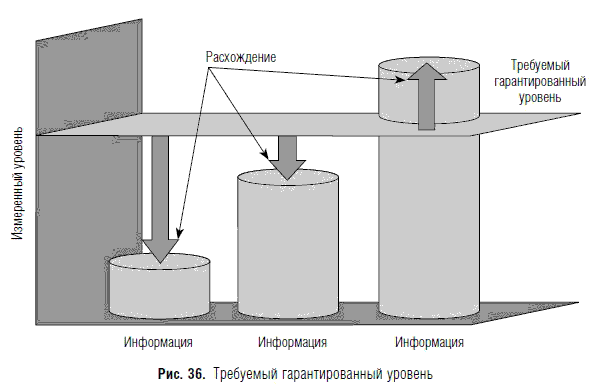

Рис. 36 иллюстрирует ситуацию отклонения между реальным измеренным уровнем риска и «требуемым гарантированным уровнем», устанавливаемым организацией для каждого информационного актива. Хотя требуемый гарантированный уровень, показанный на рис. 36, выражен как единый требуемый гарантированный уровень, на практике он может быть неоднородным по своему характеру, а устанавливаться для каждого информационного актива на основе атрибутов и свойств данного информационного актива и его значимости для организации.

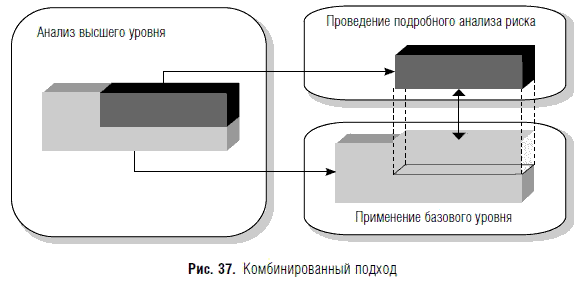

Что касается комбинированного подхода, то он, как правило, сочетает базовый подход с подробным анализом риска, что в итоге признано наиболее эффективной стратегией. Однако определение того, какой подход должен использоваться в определенной ситуации, является нелегкой задачей. Решение о наилучшем подходе зависит от требований безопасности для информационных активов (таких как требования бизнеса, правовые и регулятивные требования и договорные обязательства, касающиеся безопасности, и т. д.).

Целью комбинированного подхода является оценка среды, окружающей каждый информационный актив, и использования соответствующего подхода для анализа риска. Рис. 37 иллюстрирует пример комбинированного подхода.

Оценка риска начинается с идентификации рисков. Однако идентифицируемые риски являются абстрактными, и их трудно понять. Риск формируется из взаимосвязей между несколькими источниками риска. Взаимосвязь между рисками и источниками риска определяется из «ценности активов», «факторов риска» и «уязвимостей».

В процессе идентификации рисков, должны решаться следующие две задачи:

— идентификация информационных активов;

— идентификация факторов риска и уязвимостей.

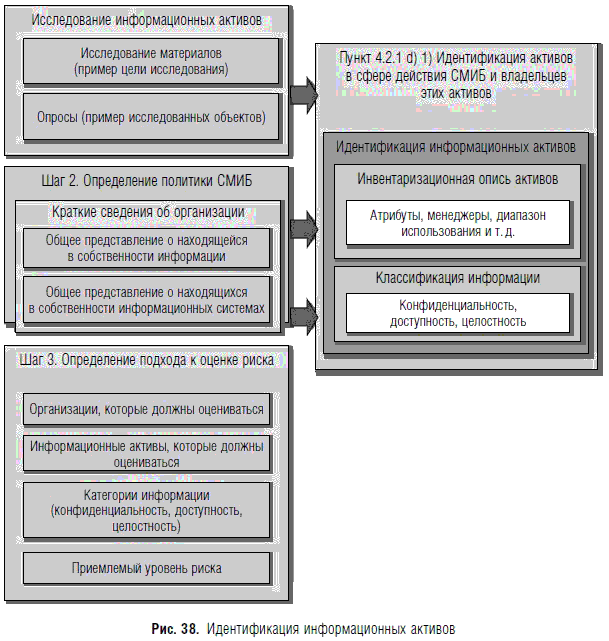

Идентификация информационных активов включает определение «лиц, отвечающих за информационные активы», подготовку и выполнение инвентаризационной описи активов.

В общем случае в инвентаризационной описи информационных активов должны быть представлены следующие сведения по каждому активу:

— лицо, отвечающее за информацию (владелец или менеджер информационных активов);

— формат информационных активов;

— формат хранения;

— местоположение хранения;

— длительность хранения;

— как следует снимать с эксплуатации активы;

— использование активов;

— масштаб пользователей (и бизнес-процессов);

— зависимости от других процессов.

Отдельная идентификация информационных активов и понимание их свойств будут полезны при идентификации факторов риска и уязвимостей, связанных с последующими задачами, и определении ценности активов. В целом процесс идентификации информационных активов иллюстрирует рис. 38.

«Факторы риска» являются потенциальной причиной инцидентов безопасности, которые могут приводить к потере или повреждению информационных активов организации. Как и в случае определения ценности информационных активов, идентифицируются факторы риска, которые могут оказывать влияние на информационные активы организации. На основе информации о факторах риска, предоставляемой пользователями информации, причастными сторонами из других отделов и внешними специалистами формируется список актуальных угроз и их источников — факторов риска.

Степень детализации в задачах идентификации информационных активов, факторов риска и уязвимостей определяется выбранным подходом к оценке рисков. Оценка риска может проводиться любым, отвечающим выбранному подходу к оценке рисков методом. Принципиальным здесь является лишь то, что результаты такой оценки должны нас максимально близко подвести к соответствующим типам и видам защитных мер, использование которых предполагается обосновать результатами оценки рисков.

Защитные меры (меры контроля рисков информационной безопасности, рисков бизнеса в информатике), использование которых планируется обосновать результатами оценки рисков, подлежат в последующем отражению в так называемом «Плане обработки рисков». Наряду с предполагаемыми к использованию защитными мерами в плане обработки рисков должны быть зафиксированы стратегии, предполагаемые к реализации организацией в рамках реагирования на выявленные недопустимые риски. Такая стратегия наряду с использованием защитных мер может включать решения по переносу рисков (на клиентов, контрагентов и т. д.), уходу от рисков (прекращение рисковых операций и т. д.) или принятию рисков (ничего не предпринимается).

В случае, если организация в последующем планирует осуществление формального аудита СМИБ или иные подобные шаги, имеющие цель декларирование следования лучшим практикам и международным стандартам в области обеспечения информационной безопасности, результаты этапа «планирование СМИБ» должны включать формальный документ «Формулировка (ведомость) применимости». Документ «Формулировка (ведомость) применимости» (оригинальное его наименование Statement of Applicability) имеет преимущественно единственное предназначение: показать, какие требования из каталога мер контроля (защитных мер) стандарта СМИБ реализованы в сфере действия стандартной СМИБ, а какие нет и почему. Потребителями подобных сведений наряду с внешними аудиторами могут быть и лица высшего руководства организации (органа корпоративного управления информационной безопасностью организации, кураторы ИБ). В целом же для практических задач это абсолютно бесполезный документ, который может быть и вредным, если не имеет процедур поддержки его в актуальном состоянии. В этом случае он может ввести в заблуждение лиц высшего руководства организации в случае попытки использования этого документа в своих целях по истечении продолжительного периода времени.

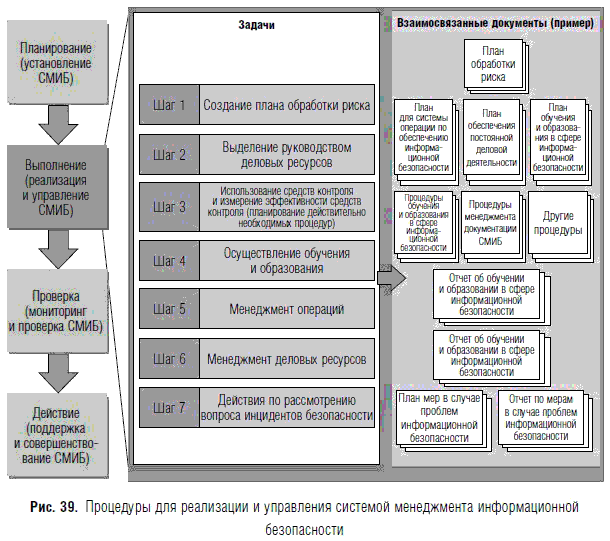

Выработанные на этапе планирования решения должны составить основу основным работам по внедрению/совершенствованию операционной деятельности организации в сфере обеспечения информационной безопасности (естественно, что это касается сферы действия СМИБ). В общем случае это может включать следующие 7 шагов, представленных на рис. 39, выполнение которых уже не предполагает строгую последовательную реализацию, когда последующий шаг не может быть выполнен, так как потребляет (использует) результаты предыдущего (см. шаги этапа «Планирование СМИБ»). Названия документов, представленных на рис. 39, являются примерными.

Отдельные шаги реализации СМИБ могут быть организованы как целевые (профильные) процессы деятельности, инициируемые и завершаемые по принятым для них критериям (по времени или событию), имеющие собственные самодостаточные регламентирующие нормы в организации, включая организационную и ресурсную поддержку. Это может быть также следствием решений организации в результате реализации требований нескольких стандартизированных систем менеджмента (не только стандартной СМИБ, но и иных стандартизированных менеджментов). Как отмечалось ранее, практически все международные стандарты на системы менеджмента методологически совместимы, что позволяет выделять и поддерживать унифицированные задачи, например, в части работы с персоналом организации, регистрации и сбора индентов и т. п. Процедуры для реализации и управления системой менеджмента информационной безопасности могут быть организованы как система (дерево) процессов (в нотации процессного подхода). При принятии организацией решений о выборе нотации процессного подхода целесообразно обратиться к рекомендациям поддерживающего стандартные требования к СМИБ документа (см. рис. 30): ISO/IEC 27003 «Руководство по реализации СМИБ» [14]. Положения данного международного стандарта основываются на методологии процессного подхода, включая спецификацию всех формальных атрибутов возможных процессов, вытекающих из стандарта требований к СМИБ [11].

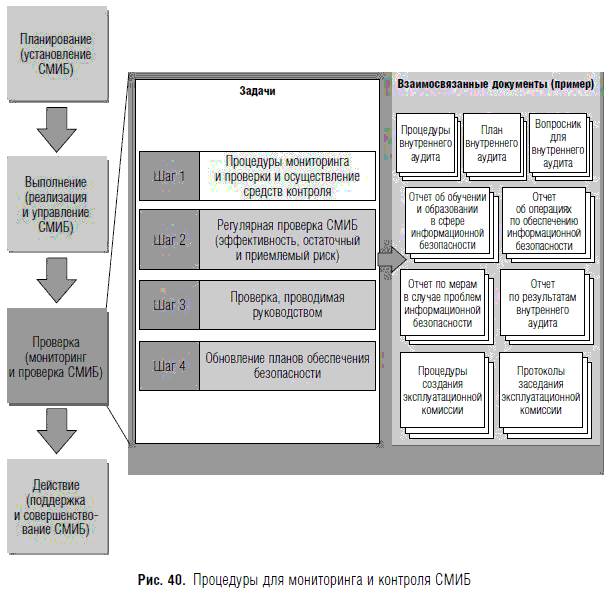

Вопросы реализации СМИБ на практике неотделимы от соответствующих процедур контроля, организованных в отдельном блоке требований СМИБ, что часто вводит в заблуждение пользователей стандарта. Шаги задач контроля и проверки иллюстрирует рис. 40. Названия документов, представленных на рис. 40, являются примерными.

Формально в содержание работ контроля входят следующие задачи:

— осуществление мониторинга и проверки процедур и других средств контроля рисков (защитных мер) для быстрого обнаружения ошибок в результатах обработки, быстрой идентификации нарушений безопасности и инцидентов, предоставления руководству информации контроля, содействия обнаружению событий безопасности и предотвращения таким образом инцидентом безопасности посредством использования соответствующей системы признаков, определения, были ли эффективными действия, предпринимаемые для ликвидации нарушения безопасности;

— регулярные проверки эффективности СМИБ (включая исполнение политики и целей СМИБ, проверку средств контроля безопасности), учитывая результаты аудитов безопасности, инциденты, результаты измерений эффективности, предложения и мнения от всех заинтересованных сторон;

— пересматривать оценки риска через запланированные интервалы времени, а также остаточные риски и идентифицированные приемлемые уровни риска в соответствии с изменениями вовне организации и в ее операционной и бизнес-среде;

— осуществлять внутренние аудиты СМИБ;

— осуществлять проверки руководством СМИБ для целей подтверждения адекватности сферы действия СМИБ и эффективности мер по совершенствованию СМИБ и т. п.

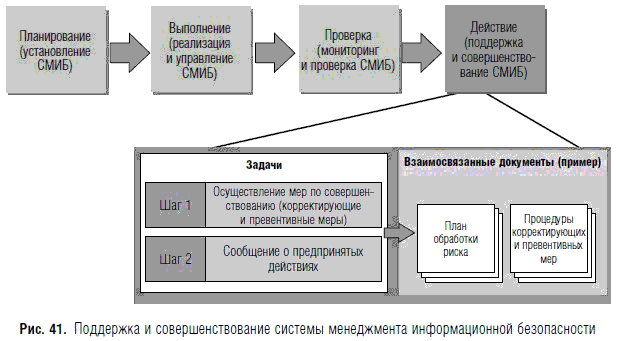

Все это должно сформировать основу решений по совершенствованию СМИБ. Шаги задач поддержка и совершенствования СМИБ иллюстрирует рис. 41.

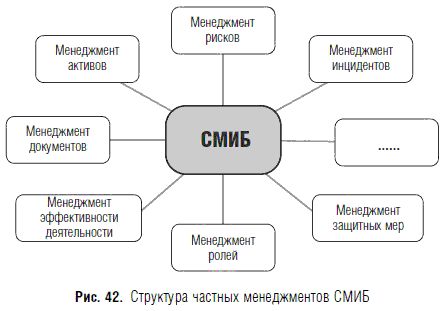

В операционной среде организации требования стандартной СМИБ имеют более сложную конфигурацию, формирующую целевые (профильные) виды деятельности, требующие своего менеджмента (обозначим как «частный менеджмент»). Рис. 42 иллюстрирует возможный состав таких частных менеджментов, поддерживаемых задачи СМИБ.

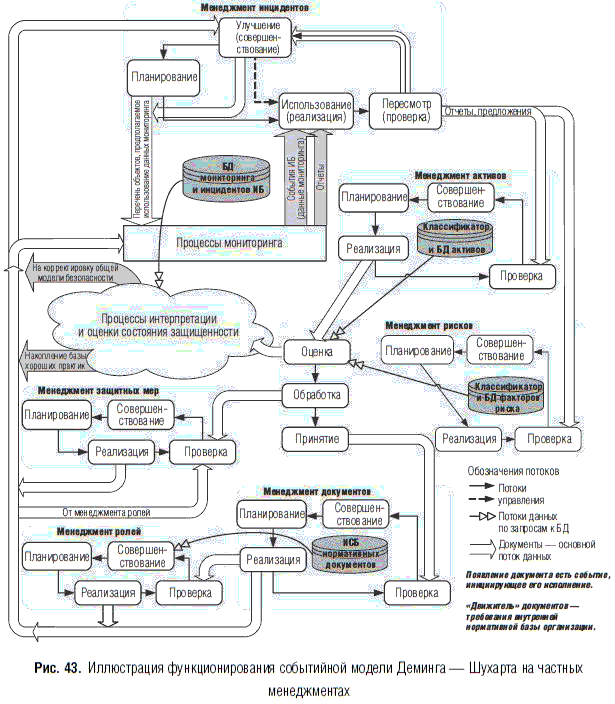

В то же время информационные потоки в среде организации (операций и функций управления) могут содержать критерии, требующие реализации согласованных действий, формально относящихся к различным видам деятельности в организации (различным частным менеджментам). Рис. 43 иллюстрирует работу событийной модели текущей деятельности, порожденной выявленным событием ИБ (от блока «Процессы мониторинга»).

Далее более подробно рассмотрим вариант (пример) взаимодействия различных видов деятельности в организации (совместную работу «частных менеджментов» СМИБ) на примере процессов мониторинга и обработки инцидентов информационной безопасности.

- Возможности, планируемые к реализации в следующих версиях

- 4.6. Техники организации знакомства участников на бизнес-тренинге

- 1.9 Сложности практической реализации

- 2.7 Сложности практической реализации

- 3.8 Сложности практической реализации

- 4.10 Сложности практической реализации

- 5.9 Сложности практической реализации

- 6.7 Сложности практической реализации

- 7.10 Сложности практической реализации

- 8.3 Сложности практической реализации

- 9.5 Сложности практической реализации

- 10.6 Сложности практической реализации