Книга: Обеспечение информационной безопасности бизнеса

Современные средства управления доступом

Современные средства управления доступом

Основные тенденции, которые прослеживаются в развитии средств управления доступом, — повышение прозрачности соответствующих процессов и их передача под контроль бизнес-подразделений.

Эти тенденции, а также сложность администрирования разнородных хранилищ учетных записей привели к появлению информационных систем Identity Management (IdM), одними из основных задач которых являются централизация и автоматизация процессов управления доступом. IdM-система подключается к «доверенному источнику», которым чаще всего является система кадрового учета для получения данных о сотрудниках (прием на работу, изменение должности, увольнение и т. д.), и к «целевым системам» — информационным системам и бизнес-приложениям организации. На основании данных доверенного источника IdM-система запускает процессы управления учетными записями и правами доступа, которые могут включать согласования, эскалации и делегирование отдельных функций этих бизнес-процессов. Такой подход позволяет реализовать принцип разделения полномочий в управлении доступом (Segregation of Duties — SoD), согласно которому каждый процесс должен иметь более одного участника, что значительно снижает риск предоставления избыточных полномочий. На основании данных доверенного источника IdM-система запускает процессы управления учетными записями и правами доступа, а также контроля привилегий пользователей в целевых системах и формирования отчетов, которые могут включать согласования, эскалации и делегирование отдельных функций этих бизнес-процессов.

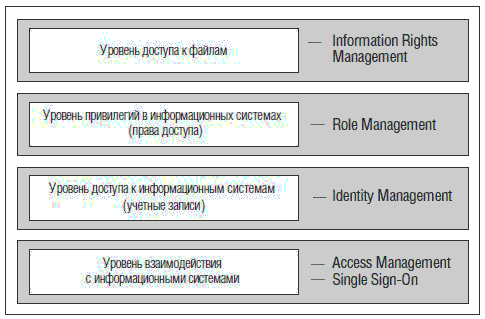

Другой тенденцией является создание единой модели ролевого управления доступом (Role Based Access Control — RBAC) в рамках всех информационных систем организации. Реализующие такой подход средства (Role Management) могут являться как частью IdM-системы, так и отдельным продуктом. Использование средств Role Management позволяет описать конкретные привилегии пользователей в терминах «ИТ-ролей» (например, «доступ на чтение к сетевому каталогу подразделения N») и сгруппировать их в так называемые бизнес-роли, которые могут соответствовать связке должности плюс подразделение сотрудника или выполняемым им обязанностям. Назначение бизнес-роли сотруднику в системе IdM приведет к изменению его прав доступа в целевых системах.

Средствами, позволяющими выполнить требования безопасности к авторизации пользователей в информационных системах, являются решения, обеспечивающие однократную аутентификацию (Single Sign-On — SSO). Клиентская часть SSO устанавливается на рабочую станцию пользователя и после его авторизации в корпоративном каталоге получает из него информацию об учетных данных конкретного пользователя в различных информационных системах. При попытке авторизации пользователя в каком-либо бизнес-приложении компонент SSO распознает окно ввода логина и пароля и подставляет их в соответствующие поля. Для вебприложений аналогичные задачи выполняются решениями Access Management. Интеграция решений Single Sign-On и Access Management с системой Identity Management позволяет реализовать сложные политики управления паролями и доступом к приложениям и одновременно увеличить удобство использования информационных ресурсов организации. Соответствующий всем требованиям сложности пароль устанавливается в бизнес-приложении IdM-системой и записывается в хранилище систем SSO и Access Management. Далее автоматически пароль меняется через заданные промежутки времени. При этом пользователю достаточно помнить один пароль от корпоративного каталога, необходимый для авторизации на рабочей станции. Максимального уровня безопасности можно добиться при использовании двухфакторной аутентификации для доступа пользователя в домен сети предприятия.

Современные средства, позволяющие управлять доступом к информации на уровне файлов, тем самым позволяющие расширить функционал DLP-систем, относятся к классу Information Rights Management — IRM. Программное обеспечение IRM встраивается в средства создания носителей информации (офисные программы MS Office, системы документооборота и приложения, позволяющие экспортировать данные в файлы). При создании нового документа он может быть автоматически или вручную отнесен к одной из определенных категорий. Если содержимое документа было определено как конфиденциальное, оно «запечатывается» средствами IRM. Далее в зависимости от категории пользователя доступ к запечатанному файлу может быть ограничен или полностью закрыт. Технология запечатывания документа также не позволит скопировать его содержимое, в том числе и с помощью клавиши Print Screen, если это было запрещено при его создании. При этом с помощью сервера IRM сохраняется контроль доступа к файлам после их передачи по сети предприятия или за ее пределы: текущие права конкретного пользователя или целой группы могут быть изменены или полностью отозваны. Кроме того, на сервере сохраняется история работы с данным файлом, в том числе история неудачных попыток его открытия, которая может быть использована для расследования инцидентов и предотвращения утечек информации.

Перечисленные средства позволяют контролировать доступ к информационным ресурсам на всех уровнях. В случае совместного использования они значительно повышают защищенность информационной безопасности организации и удобство использования информационных ресурсов, а также увеличивают прозрачность процессов управления доступом для бизнеса. Компания «Инфосистемы Джет» активно развивает это направление с 2006 г. В настоящее время специалистами компании реализовано большое количество проектов и накоплена компетенция, позволяющая реализовывать интеграционные проекты по управлению доступом любой сложности.

- Основные "рычаги" управления производительностью

- Категорийный менеджмент. Курс управления ассортиментом в рознице

- 2.2. Современные методы исследования эффективности рекламы

- 1. Системы управления базами данных

- 4.8 Методы управления Fibre Channel

- 7.9 Будущее управления хранилищами по версии ассоциации SNIA: стандарты SMI

- 15.1.3. Обработка сигналов управления заданиями

- Группа управления конфигурацией ПО

- Системные вызовы управления процессорной привязкой

- Глава 2 Комбинированная система управления

- Почему я не нахожу в Панели управления описанных пунктов?

- Пять аспектов управления персоналом магазина