Книга: Инфраструктуры открытых ключей

Протокол аутентифицирующего заголовка AH

Протокол аутентифицирующего заголовка AH

протокол аутентифицирующего заголовка AH обеспечивает:

* целостность IP-пакетов, данных протоколов более высокого уровня и определенных полей IP-заголовков;

* аутентификацию источника данных (на основе IP-адреса узла сети или имени конечного пользователя);

* защиту от ложного воспроизведения ранее переданных IP-пакетов.

Контроль целостности базируется на проверке кода аутентификации хэшированного сообщения Hashed Message Authentication Code (HMAC), вычисляемого при помощи хэш-функции MD5 или SHA-1 с секретным симметричным ключом, который известен обеим взаимодействующим сторонам.

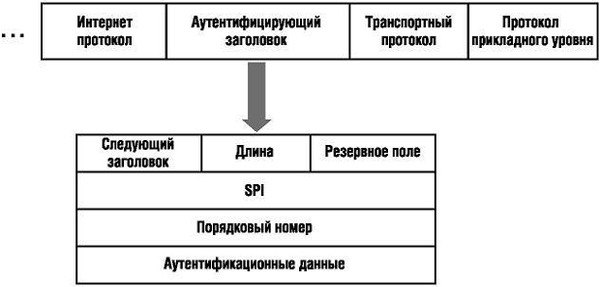

Рис. 17.2 иллюстрирует типичные поля данных протокола AH. Протокол содержит пять полей: Next Header, Length, SPI, Sequence Number и Authentication Data.

Рис. 17.2. Поля данных протокола AH

Поле Next Header (следующий заголовок) указывает, какой протокол более высокого уровня инкапсулируется при помощи AH. В туннельном режиме это поле обычно содержит IP v4 или IP v6, а в транспортном режиме - TCP, UDP или ICMP.

Поле Length (длина) задает размер заголовка протокола AH. Размер зависит от типа используемой хэш-функции, значение HMAC содержится в единственном поле переменной длины.

Поле SPI (индекс параметров безопасности) содержит 32-разрядное произвольное значение, которое идентифицирует контекст безопасности.

Поле Sequence Number (порядковый номер) используется для задания значения счетчика IP-пакетов (32-разрядного монотонно возрастающего) и защиты от воспроизведения пакетов. Отправитель пакета должен задавать это значение, а получатель пакета может либо обрабатывать его, либо игнорировать.

Поле Authentication Data (аутентификационные данные) содержит значение HMAC для данного IP-пакета. Это поле имеет переменную длину, которая должна быть кратна 32 разрядам.

При передаче пакета его порядковый номер, указываемый в поле Sequence Number, увеличивается, а затем поля IP-заголовка и протокола более высокого уровня хэшируются для создания HMAC на основе общего секретного симметричного ключа. После получения IP-пакета получателем выполняется та же самая последовательность операций. Если вычисленное им значение HMAC не соответствует значению, полученному по протоколу AH, то пакет не принимается. Кроме того, если контекст безопасности содержит информацию о применении средства защиты от воспроизведения пакетов, то значение поля Sequence Number уменьшается на единицу, то есть восстанавливается прежнее значение счетчика IP-пакетов.

- Улучшенный протокол локальных соединений (XNET)

- 3.5 Проблемы доступа при использовании нескольких протоколов

- 4.6 Протокол Fibre Channel

- 5.8 Протокол NDMP

- Протоколы модемной связи

- 5 Текстовое представление данных: ясные протоколы лежат в основе хорошей практики

- Приложение 1 Команды FTP-протокола

- Протоколы

- 5.3. Протокол SSH

- 10.1. Работа FTP-протокола

- 10.1.1. Команды FTP-протокола

- Листинг 10.1. Пример работы протокола FTP