Книга: Организация комплексной системы защиты информации

6.2. Значение моделирования процессов КСЗИ

6.2. Значение моделирования процессов КСЗИ

К моделям выдвигается ряд обязательных требований.

Во-первых, модель должна быть адекватной объекту, т. е. как можно более полно и правильно соответствовать ему с точки зрения выбранных для изучения свойств.

Во-вторых, модель должна быть полной. Это означает, что она должна давать принципиальную возможность с помощью соответствующих способов и методов изучения модели исследовать и сам объект, т. е. получить некоторые утверждения относительно его свойств, принципов работы, поведения в заданных условиях.

Таким образом, основной задачей моделирования является обеспечение исследователей технологией создания таких моделей, которые бы с достаточной полнотой и точностью отражали интересующие свойства объектов моделирования, поддавались исследованию более простыми и эффективными методами, а также допускали перенесение результатов такого исследования на реальные объекты.

Роль метода моделирования в сфере защиты информации также очень важна, поскольку в данной области модели подчас являются единственным инструментом анализа вследствие невозможности (или ограниченной возможности) проведения экспериментов с реальными объектами и системами.

Вопросы моделирования систем и процессов защиты информации широко исследуются и обсуждаются специалистами в данной области. Предпринимаются попытки систематизации и классификации существующих моделей. Для этого вводятся различные критерии:

— способ моделирования;

— характер моделируемой системы;

— масштаб моделирования.

По проблемной ориентации целесообразно выбрать четыре группы моделей защиты.

Концептуальные модели

В первой группе объединяются модели по общесистемному классификационному признаку, позволяющие выделить системный объект и определить его свойства. Проблема защиты информации решается в среде системного объекта и относительно системного объекта. Системный подход требует, прежде всего, концептуального решения поставленной задачи, и, таким образом, в первый класс входят модели, которые рассматривают проблему защиты на концептуальном уровне.

В концептуальных моделях анализируется совокупность возможных угроз для системы, каналов доступа к информации, уязвимых мест. Цели моделирования в этом случае — определение общей стратегии защиты и возможных нештатных каналов доступа к информации, принятие решения о размещении средств защиты в них, составе и структуре системы защиты, оценка уязвимости обрабатываемой информации, стоимостных расходов на проектирование и эксплуатацию системы защиты. В качестве объектов анализа, элементов предметной области, могут быть физические компоненты системы, а также структурные, информационные и управляющие связи между ними. При проектировании сложных систем защиты информации может использоваться определенный набор моделей Концептуального характера, совокупность которых позволяет в достаточной степени определить свойства системы и принять проектные решения.

Модели управления безопасностью

Вторую группу моделей целесообразно выделить в соответствии с классификационным признаком, отражающим основное функциональное назначение средств и систем защиты информации — управление безопасностью. По целевой классификации система защиты информации относится к системам управления. Для исследования свойств и закономерностей построения систем управления используются различные кибернетические модели, которые позволяют проектировать механизмы управления, определять оптимальные алгоритмы преобразовании информации для принятия решений и выработки управляющих воздействий на объекты управления.

Модели отношений доступа и действий

В третьей группе моделей предметом анализа являются отношения доступа между элементами системы и действий определенного элемента по отношению к другим элементам. В качестве отношений выступают права доступа и действий субъекта к объекту. Субъектом может быть любой активный элемент системы, способный манипулировать другими элементами (пассивными объектами). Права доступа и действий пользователей по отношению к ресурсам и информации системы и порожденные ими права доступа между элементами системы определяют множество отношений доступа и действий. Целью моделирования является выявление множества этих отношений, их допустимость и определенные возможности НСД к информации с помощью допустимых (разрешенных) преобразований первоначальных прав. В рамках моделей этой группы также могут решаться задачи оптимального структурного построения и размещения информационного обеспечения по правам доступа и действий.

Потоковые модели

К следующей группе относятся модели, связанные с технологией прохождения информации через структурные компоненты системы, определяемые в предметной области моделирования как объекты системы. В потоковых моделях с каждым объектом (субъекты являются частным случаем объектов) связывается свой класс защиты, который может изменяться в процессе работы системы по строго определенным правилам, а информационный поток от объекта к объекту разрешается, если классы защиты находятся в установленном отношении. На моделях проверяется, может ли в какой-либо объект попасть недопустимая информация. Объекты системы рассматриваются совместно со средствами защиты как звенья технологического процесса обработки данных. Средства защиты контролируют информационные потоки между объектами. В некоторых моделях средства защиты вводятся как самостоятельные объекты системы с контролирующими Функциями. Из содержания потоковых моделей можно сделать вывод о том, что они выделяются в самостоятельную группу по классификационному признаку определения динамики информационных процессов в условиях безопасности.

Анализ возможных направлений использования проблемно-ориентированных моделей при создании систем и средств защиты дал следующие результаты.

Различные виды моделей ориентируются на определенные фазы проектирования. На ранних стадиях проектирования (предпроектное обследование, технический проект) анализируются каналы доступа к информации, формируется концепция защиты. Концептуальные модели используются для определения целей защиты: какую информацию и ресурсы и от кого необходимо защищать. То есть формируется замысел системы защиты и стратегия защиты. Если преимущественным замыслом системы защиты является реализация целевой функции управления безопасностью, то для разработки могут быть применены модели управления безопасностью.

Применяя модели отношений доступа и действий, моделируются права доступа к защищаемой информации, выявляются порождаемые этими правами отношении доступа между элементами системы. Решается вопрос о структуре и виде представления служебной информации по правам доступа, в том числе для ее использования при принятии решений по управлению безопасностью.

На последующей фазе проектирования возможно использование моделей информационных потоков. Типичной задачей, решаемой на этих моделях, является принятие решения о размещении средств защиты.

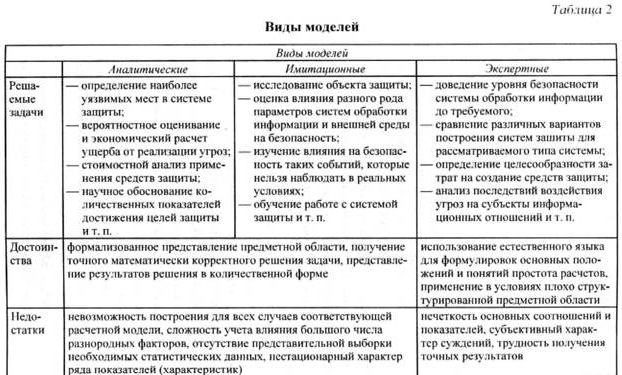

Многие науки используют моделирование как метод экспертной оценки процессов и объектов. Причем основные принципы моделирования сохраняются в большинстве случаев, что позволяет экстраполировать, к примеру, экономические модели к использованию при моделировании процессов защиты информации. Большинство теорий сводится к дифференциации моделей по видам, приведенным в табл. 2.

- 6. МОДЕЛИРОВАНИЕ ПРОЦЕССОВ КОМПЛЕКСНОЙ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ

- Глава 7 Чего нужно опасаться при моделировании бизнес-процессов. Проектные риски моделирования бизнеспроцессов

- Эффективное взаимодействие процессов архитектуры Classic Server

- 1.2. Понятие информации. Общая характеристика процессов сбора, передачи, обработки и накопления информации

- Общие принципы моделирования

- 1. Назначение экспертных систем

- Глава 3 Нормативные руководящие документы, назначение и задачи информационной безопасности России

- 12.7.4. Переназначение клавиш на клавиатуре

- Шаблон: значение по умолчанию

- 3.4.2. Остановка процессов

- 3.4.3. Просмотр процессов

- Имеет ли размер значение?