Книга: Анонимность и безопасность в Интернете. От «чайника» к пользователю

3.4. Полная анонимность: I2P и Tor вместе

3.4. Полная анонимность: I2P и Tor вместе

Наверное, вам интересно, какую сеть использую я? Мой выбор – Tor. Но не потому, что она чем-то лучше I2P, просто больше подходит для моих задач. Сеть I2P удобна, когда нужно обеспечить полную анонимность обмена данными между участниками сети, но при условии, что все участники находятся в одной сети – в I2P.

Да, существуют шлюзы из I2P в Интернет. Вы даже сможете изменить свой IP-адрес, используя такой шлюз, – удаленный сайт будет видеть IP-адрес шлюза, но не ваш. Однако такие шлюзы имеют целый ряд ограничений: на объем передаваемых данных, на Cookies и т. д. Полноценной работы в Интернете, как в случае с Tor, не получится.

Но если желаете попробовать, произведите поиск так называемых outproxy[5]. По адресу http://forum.i2p2.de/viewtopic.php?t=5917&highlight=outproxy вы найдете советы по использованию outproxy для выхода за пределы I2P-сети. Вообще, на форуме http://forum.i2p2.de имеется много полезной информации, в том числе и на русском языке.

Там же вы найдете рекомендации по обеспечению полной анонимности. Суть заключается в следующем:

? для браузера вы устанавливаете в качестве прокси-сервера локальный сервер I2P, использующий порт 4444;

? далее в настройках маршрутизатора I2P вы создаете новый туннель и в качестве сервера указываете localhost, но порт, на котором запущена у вас Tor (9050 – напрямую к Tor, или 8118 – через Vidalia).

В результате внутри сети I2P вы станете работать как обычно, а при выходе за пределы сети вашу анонимность будет обеспечивать Tor, что очень удобно. Сразу скажу: скорость работы такой конфигурации оставляет желать лучшего, поэтому не надейтесь, что связка I2P – Tor будет у вас летать, как сверхзвуковой истребитель.

Ничего не понятно? Что ж, рассмотрим по шагам, как это организовать на практике.

1. Прежде всего настоятельно рекомендую прочитать главу 2. Затем убедитесь, что Tor запущена и работает. После этого откройте браузер и запустите консоль управления маршрутизатором I2P (см. рис. 3.12), набрав в адресной строке: http://127.0.0.1:7657.

2. Затем перейдите в менеджер туннелей – можно из панели управления консоли (левая область окна, ссылка Менеджер туннелей), а если не лень набирать символы на клавиатуре, то правильный адрес будет таков: http://127.0.0.1:7657/i2ptunnel/.

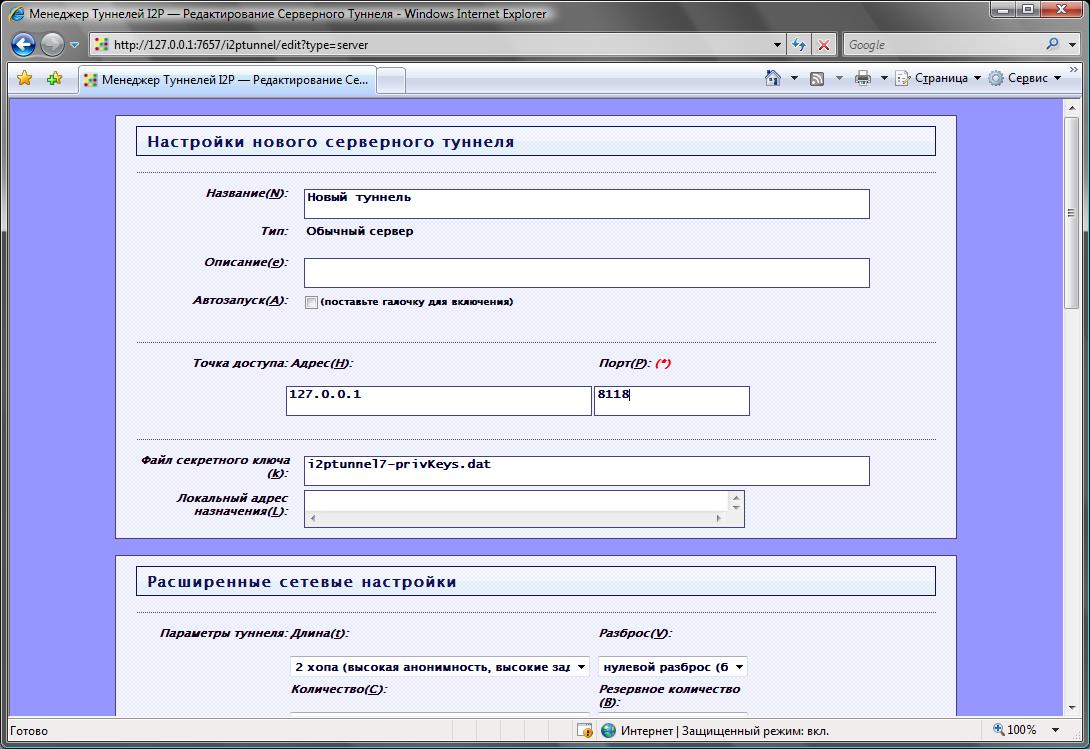

3. В окне менеджера туннелей нажмите кнопку Создать у надписи Новый серверный туннель. В открывшемся окне (рис. 3.17) в поле Точка доступа введите адрес: 127.0.0.1, в поле Порт – номер порта: 8118 (если нужен HTTP-прокси) или же 9050 (обращение напрямую к Tor).

4. Нажмите внизу страницы кнопку Сохранить. И попробуйте обратиться к сайту, лежащему за пределами I2P.

Ради справедливости нужно отметить, что через прокси на порту 4444 вы можете просматривать не только I2P-сайты, но и обычные интернет-страницы. Но при этом удаленные узлы увидят IP-адрес вашего out-прокси (в моем случае – это 85.31.186.70). Так что для обеспечения большей анонимности все же нужно связать I2P с Tor.

Рис. 3.17. Создание серверного туннеля к Tor

- Глава 3. Сеть I2P – альтернатива Tor

- Безопасность внешних таблиц. Параметр EXTERNAL FILE DIRECTORY

- ТМР DIRECTORY

- EXTERNAL FUNCTION DIRECTORY

- Chapter 8. Saving and restoring large rule-sets

- Appendix G. History

- Drawbacks with restore

- iptables-restore

- Easy Firewall Generator

- Глава 8 Технологии IP Storage и InfiniBand

- 2.6 Драйвер Storport

- 8.1 Технология IP Storage